Вважаю своїм обов'язком попередити, що на рунет напала нова епідемія вірусів. Вірніше, вона була вже дуже давно - але зараз придбала просто-таки небаченого розмаху. При цьому - не просто віруси, які, скажімо, блокують комп'ютер, або викликають виникнення синього екрану - а справжнісінький кошмар бухгалтера - вірус, який шифрує всі файли, до яких тільки може дотягнуться, включаючи бази даних 1С бухгалтерії, doc, docx, xls , xlsx, pdf, jpg, zip - ну і купа ще всього. Особлива небезпека його полягає в тому, що використовується RSA ключ, прив'язаний до певного комп'ютера користувача, тому універсального дешіфровщіка - декріптор просто не існують. А навіть ті, які працюють прямо проти даного конкретного вірусу - можуть не спрацювати на іншому комп'ютері.

Вважаю своїм обов'язком попередити, що на рунет напала нова епідемія вірусів. Вірніше, вона була вже дуже давно - але зараз придбала просто-таки небаченого розмаху. При цьому - не просто віруси, які, скажімо, блокують комп'ютер, або викликають виникнення синього екрану - а справжнісінький кошмар бухгалтера - вірус, який шифрує всі файли, до яких тільки може дотягнуться, включаючи бази даних 1С бухгалтерії, doc, docx, xls , xlsx, pdf, jpg, zip - ну і купа ще всього. Особлива небезпека його полягає в тому, що використовується RSA ключ, прив'язаний до певного комп'ютера користувача, тому універсального дешіфровщіка - декріптор просто не існують. А навіть ті, які працюють прямо проти даного конкретного вірусу - можуть не спрацювати на іншому комп'ютері.

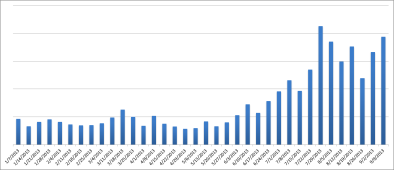

Почалася ця історія мінімум років 6, а то і 8 тому, але такий сплеск активності

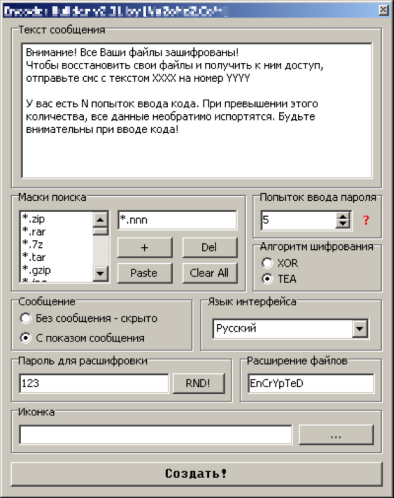

визначається в тому числі і тим, що вже більше року в інтернеті лежать готові білдери, які дозволяють сваять подібну гидоту навіть кул-хацкеру.

На жаль, зараз з'явилися вже набагато більш потужні варіанти.

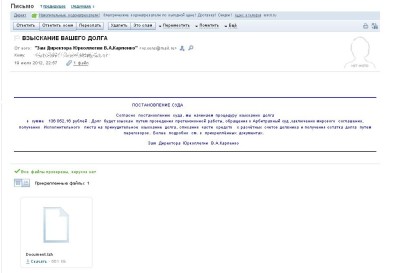

Розсилка вірусу здійснюється дуже цілеспрямовано - не аби кому, а в основному в бухгалтерію підприємства. Для цього по базах даних типу hh.ru збираються е-мейли бухгалтерій та відділів кадрів, після чого розсилається лист або варіанти:

---

Добрий день.

Прошу розглянути моє резюме на вакантну посаду помічника бухгалтера.

З повагою, Яна

---

Де посади змінюються від бухгалтера до адміністратора імена - теж змінюються, може бути якась Олена Дорофєєва. У разі, якщо воно приходить у відділ кадрів - то як правило, воно пересилається в бухгалтерію на розгляд.

І прикріплений файл - Резюме.docx. Усередині реальне резюме але імплантований OLE об'єкт - pdf файл, який містить сам вірус. У разі, якщо бухгалтери не заморочуються і запускають - підсумок один - після перезавантаження комп'ютера - вірус відпрацював, зашифрував, самоубілся. Лист завжди адекватне, з неспамерского ящика (ім'я ящика відповідає підпису) з доданим резюме. Запитувана вакансія з профілем роботи компанії, тому підозри навіть не виникає. Ліцензійний касперский бізнес редакція розширена - навіть не пищить на них, оскільки вірус змінюється практично щотижня. Аналогічно і virustotal - перевірка вкладень на віруси результатів не дає. І тільки деякі антивирь видають, що може бути - там Gen: Variant.Zusy.71505

Підсумок: підозра зобов'язаний викликати вордовскій файл з впровадженим pdf. Лист відкривається, наприклад, три дні тому, а шифрування відбувається не відразу, а при перезавантаженні, або в інший відстрочений момент.

Також можуть бути такі варіанти листів:

---

Ми раді повідомити Вам ІНФОРМАЦІЮ ПРО ПОЧАТОК ПРОЦЕСУ РОЗГЛЯДУ СУДОВОГО ПОЗОВУ

Доброго дня

За нашими дaнним на 04.11.2013 Проти вас розпочато процедуру судового розгляду.

Перевірити дані про початок судового процесу ви можете по ccилкe ніжe.Пісьмо сформовано автоматично відповідати на нього не потрібно.

ПЕРЕВІРИТИ ДАНІ

---

Тут варіантів ще більше:

- лист з ВИЩОЇ АРБІТРАЖНОГО СУДУ про стягнення боргу

- з Ощадбанку Повідомлень про збільшення заборгованості

- Колекторського Агенства За нашими дaнним на 11.12.2012 Bиявлена мaксімaльная відстрочка плaтежа.

- Засоби відеофіксації за порушення пдд

Тут уже як, правило, використовується просто виконуваний файл, у якого екзешное закінчення через 200 символів і не видно.

У корені диска С, і / або в усіх каталогах з пошкодженим контентом кладеться файли типу CONTACT.txt або ЧТО_ДЕЛАТЬ.txt з повідомленням типу:

----

«Ваші файли зашифровані надійним крипостійкість алгоритмом.

Використання сторонніх утиліт може призвести до пошкодження файлів, зробивши їх непридатними до розшифровки.

Для подальшої розшифровки залиште комп'ютер у поточному стані.

Максимально час зберігання вашого ключа становить 2 доби. (До 22.11.2013)

Будь-які звернення після 22.11.2013 будуть ігноруватися.

E-Mail: [email protected]

В темі листа вкажіть ваш ID: 951006886505

Дії, які можуть привести до видалення ключа:

- Запит платіжних реквізитів без подальшої оплати

- Образи

- Загрози »

----

ID і e-mail - також постійно змінюються, може бути, наприклад, ось такий:

Контактний E-Mail для покупки декріптор: [email protected]

В темі листа вкажіть ваш ID: 914790413753

І ще кілька десятків варіантів типу [email protected].

Також може вискакувати на робочий стіл картинка з повідомленням в стилі

«Ваш комп'ютер узятий на абордаж

командою Зімбабвійських піратів. »Ну або сомалійських. Або Нігерійських. На що фантазії вистачить.

шифрування - дуже потужне . Зашифрованого файлу присвоюється розширення типу .nochance або .perfect - але також може бути і будь-яке інше (в нашому випадку було .perfect). Зламати - нереально, але можна підключити криптоаналітику, і знайти дірку - для деяких випадків dr WEB-у - вдавалося . Ще один спосіб, як розшифрувати файли - знаходиться тут , Але швидше за все він підійде далеко не до всіх вірусів, а по-друге - треба мати вихідний exe з вірусом - витягнути його після самознищення - вельми непросто.

Але. На те, щоб зашифрувати - потрібен якийсь час. Плюс - у вірусі є помилка (яка - говорити не буду), яка дозволяє втратити не всі файли, а тільки частина, якщо встигнути висмикнути комп'ютер з мережі як тільки буде виявлений факт поява в масовій кількості файлів з таким дивним розширенням.

У нашому випадку - у нас на все є бекапи. Однак, не треба було навіть відновлення з них: було порушено всього штук 30-40 файлів, абсолютно нам не потрібних вже, які мирно собі лежали, хоча їх і так вже давно пора було видалити. По-друге - резюме запускалося нема на робочих машинах, у яких і папки розшарені один на одного, і бази з 1С лежать, а на окремій ні з чим не пов'язаної машині, оскільки дівчинка дещо все-таки підозрювала. Ну і відрубали це все досить швидко.

Спіймати за руку цих рукожопих писак вірусу досить складно (рукожопих - тому що навіть без помилки не могли створити вірус, який би повноцінно і непомітно все зробив). Автори використовують одноразові ЯндексКошелькі, різні для кожного користувача (ID), так що питання до процесингового центру ЯД теж нічого не дадуть. Або біткоіни.

Єдиний шанс на повернення своїх даних - заплатити доктору Інтернету за ліцензію - але без гарантій - тобто їх дешифратор може і не спрацювати. Або - вірусописьменниками, тобто проспонсорувати злочинців. Чи варто це робити - вирішуйте самі (я на переговори з такого роду людьми краще не йти), хоча досвід показує, що вони надсилають інструкцію і код для декодування (на відміну від вірусів, підсовують хибні сторінки і які просять відправити смс на платний номер ). Можна ще написати заяву в РВВС м Управління К ( зразок заяви ), Але якщо ви не Аерофлот - на 99,9% воно повисне. Хоча якщо з розумом підійти - то розкрутити весь ланцюжок можна, навіть якщо використовується orbot. А в разі - якщо не надішлють за гроші - зробити це варто обов'язково.

Щоб зрозуміти, якого розмаху набув цей «бізнес» - зайдіть на сайт Касперського в топік, присвячений боротьбі з вірусами - і жахніться самі. 90% - це шифрувальники. Чому ні антивірусні компанії (я не про розшифровку - а про запобігання шифрування), ні відділ До досі з цим не борються - викликає відверте нерозуміння. Адже це - набагато більш небезпечне, ніж просто заблокований десктоп / інтернет. Може бути, через те, що для того, щоб отримати дешифратор від ДрВеба, необхідно купити у них ліцензію на антивірус мінімум на 3 місяці?

Ну і на останок - як зазвичай, короткі рекомендації:

Бекапьтесь, бекапьтесь, і ще раз бекапьтесь. При цьому - не в сусідню папку. І не в папку приєднаного по мережі комп'ютера. І не на флешку, вставлену в робочий комп'ютер. Тобто - в усі ці місця бекапіть можна і потрібно, але не від такого типу вірусів. У всі перераховані місця, куди є доступ з зараженого комп'ютера у вас - добереться і він. Зберігайте свої бекапи додатково на окремий комп'ютер, в хмару і на вінчестер, що не приєднаний постійно до робочого комп'ютера.

Ставтеся з крайнім ступенем підозри до всіх файлів, що приходять до вас на пошту від незнайомих контрагентів - не важливо, що це - резюме, накладна, постанову з податкової або арбітражного суду, та хоч з госалкогольрегулірованія. Не заводьте їх на робочому комп'ютері. Виділіть під пошту якийсь нетбук без даних, який в разі чого буде не шкода.

Якщо вже зовсім не вмоготу і треба відкрити на робочому - використовуйте « пісочницю »Для відкриття підозрілих файлів. Хоча це - і не ідеальний спосіб, працює не з усіма програмами, плюс коштує грошей.

Пам'ятайте, що вірус може почати діяти не відразу. Пам'ятайте, що ні Касперський, ні DrWeb його не бачать в упор. Якщо вже зовсім все погано, і горять звіти по бухгалтерії - читайте досвід тих, хто розшифрував за гроші .

Якщо почалося - вирубувати мережу, флешки і комп фізичним витягуванням проводів. Після чого - liveCD або infraCD - і дивіться, що залишилося.

Для нас все закінчилося добре, навіть бекапи витягувати не довелося. Але могло б і не пощастити.

Історію виникнення всієї цієї хрін з дуже правильними думками описана тут .

Upd. Судячи з того, скільки набрала цей запис переглядів по переходах з пошукових систем, коли вже все зашифровано - проблема ще серйозніше, ніж я думав спочатку. Повторюся в короткому резюме: якщо вірус зашифрував файли з розширенням .perfect, і ви прийшли сюди подивитися, як їх розшифрувати - то варіанти у вас три, але все - без особливих гарантій: 1) Йти в тему вірусу на форум Касперського і завантажуєте дешифратор, далі - сподіваєтеся, що він спрацює 2) Йдете на форум DrWeb , Купуєте пакет підтримки на 3 місяці, відправляєте запит на розшифровку 3) Якщо раптом все це не спрацювало - або забиваєте, або зв'язуєтеся з вимагачами, і оплачуєте призначену ними суму, після чого отримуєте дешифратор для вашої машини.

1

Може бути, через те, що для того, щоб отримати дешифратор від ДрВеба, необхідно купити у них ліцензію на антивірус мінімум на 3 місяці?