- Що не є наскрізним шифруванням?

- Як працює наскрізне шифрування?

- симетрична криптографія

- асиметрична криптографія

- Переваги використання наскрізного шифрування

- Чому ви не використали метод раніше?

Наскрізне шифрування (End-to-End Encryption, E2EE), що використовується в сервісі захищеної електронної пошти ProtonMail - спосіб передачі даних, коли доступ до повідомлень мають виключно користувачі, задіяні в спілкуванні

Переклад Comss.ru . за матеріалами ProtonMail

За рахунок використання криптографічних ключів технологія E2EE передбачає, що контроль над листуванням здійснюються безпосередньо користувачами, а розшифрувати повідомлення не можуть ні перехоплювачі, ні навіть сервера, передають дані.

Що не є наскрізним шифруванням?

Для того, щоб мати ясну картину, що з себе представляє метод E2EE, по-перше, ми повинні з'ясувати, що не є наскрізним шифруванням. Ви, напевно, знаєте про шифрування, яке використовується веб-сайтами з метою захисту онлайн активності. Наприклад, коли Ви відвідуєте сервіс https://www.gmail.com , Протокол HTTPS на початку адресного рядка свідчить про те, що для шифрування передачі даних між комп'ютером і серверами Google використовуються криптографічні протоколи SSL або TLS. Даний протокол є більш безпечним, ніж HTTP і широко застосовується веб-ресурсами для захисту від перехоплення даних. Головним недоліком технології HTTPS є той факт, що при спілкуванні двох користувачів передають дані проходять через централізовані сервера (наприклад, GMail), які мають ключі для розшифровки інформації. Щоб виключити сервера з ланцюжка, підвищивши таким чином приватність даних, можна використовувати наскрізне шифрування.

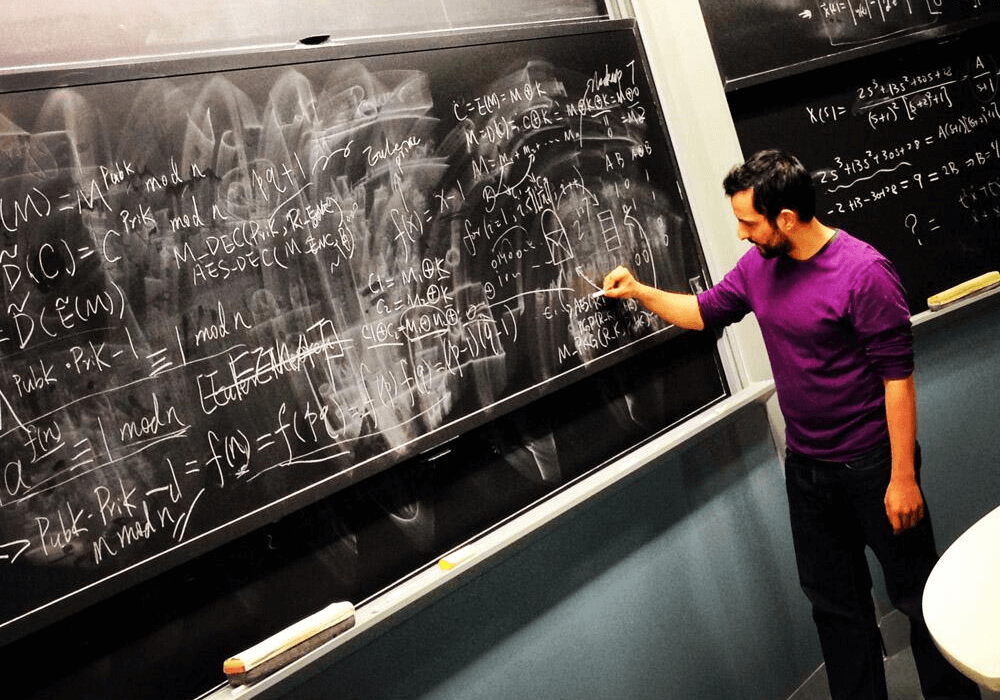

Як працює наскрізне шифрування?

У наскрізному шифруванні кінцевими пунктами передачі є безпосередньо пристрою відправника і одержувача. Повідомлення шифрується локально на пристрої відправника і може бути розшифровано виключно на пристрої одержувача. Наскрізне шифрування часто називають "шифрування на стороні клієнта" або "нульовий доступ" через факту, що шифрування відбувається на пристроях кінцевих користувачів, а не на хмарних серверах. Завдяки даній особливості, наскрізне шифрування запобігає потенційне читання призначених для користувача даних серверами. При реалізації наскрізного шифрування існує два види криптографічних алгоритмів: симетричний і асиметричний.

Мал. 1 Наскрізний шифрування гарантує, що централізовані сервера не мають доступ до даних

симетрична криптографія

Шифрування з використанням симетричного ключа застосовується для "блокування" повідомлення. Принцип методу заснований на ідеї, що відправник генерує ключ для перетворення повідомлення в криптограму, тобто закодовану версію повідомлення, а потім відправляє цю криптограму одержувачу. Передача ключа одержувачу здійснюється по іншому захищеному каналу, тому в кінцевому підсумку одержувач зможе розшифрувати повідомлення.

Для того, щоб проілюструвати, як в дійсності працює симетрична криптографія, розглянемо передачу повідомлення з поштової адреси сервісу ProtonMail на адресу іншого провайдера послуг електронної пошти. В цьому випадку Вам потрібно задати пароль на повідомлення і передати його вашим одержувачам. Одержувачі отримують повідомлення, що містить посилання на сторінку ProtonMail, де знаходиться зашифрований текст. Потім одержувачі вводять заданий відправником пароль до повідомлення, і повідомлення розшифровується на локальному комп'ютері. Таким чином, пароль ніколи не покидає комп'ютер відправника і не відправляється на сервера ProtonMail, тому ніхто сторонній не може розшифрувати повідомлення.

асиметрична криптографія

Головною проблемою використання симетричною криптографії є необхідність пошуку каналу для безпечного обміну ключа з одержувачем (якщо перехоплювач отримав криптограму і ключ, повідомлення буде розсекречено). Якби тільки існував спосіб публічного обміну ключа з одержувачами без ризику несанкціонованого доступу до зашифрованих повідомлень ...

Розроблений в 1970-х роках, асиметричний метод вирішує проблему із захистом конфіденційності сгененерірованних ключів за рахунок використання двох видів ключів - відкритого криптографічного ключа і пов'язаного з ним математично закритого ключа. Відкритий ключ може бути трансльований, в той час як закритий ключ ніколи не повинен бути виявлений. Відправник використовує відкритий ключ одержувача для перетворення повідомлення в криптограму і потім відправляє зашифровані дані одержувачу. Криптограма може бути розшифрована тільки за допомогою закритого ключа одержувача. Таким чином, перехоплювачі не зможуть розсекретити повідомлення навіть при наявності відкритого ключа.

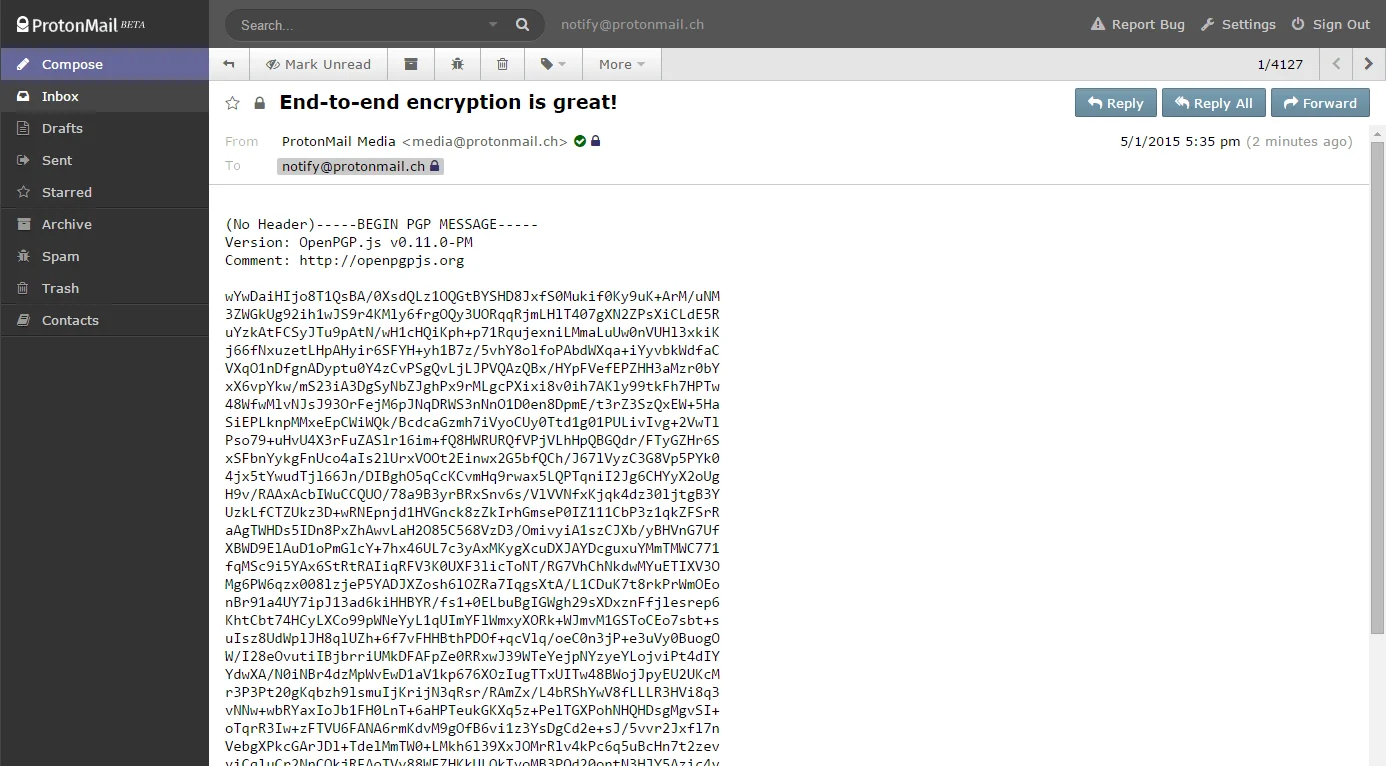

Мал. 2 Без закритого ключа, повідомлення, зашифровані наскрізним шифруванням, виглядають наступним чином

Як реальний приклад роботи асиметричною криптографії, розглянемо, як передаються повідомлення електронної пошти між користувачами ProtonMail. Процес шифрування невидимий для користувачів: для зашифровування повідомлень використовуються відкриті ключі одержувачів, а закриті ключі, які доступні тільки авторизовані з коректним паролем користувачам, застосовуються для розшифрування. ProtonMail не містить паролі користувачів, тому сервіс не може розшифровувати призначені для користувача дані. Крім того, гідність асиметричного методу полягає в можливості автоматичного кодування входять електронних повідомлень з інших сервісів, наприклад з GMail з використанням відкритих ключів користувачів, тому дані завжди зберігаються в зашифрованому вигляді.

Переваги використання наскрізного шифрування

Наскрізне шифрування забезпечує максимальний рівень захисту для користувачів, які серйозно піклуються про конфіденційність даних. Для управління приватними даними Вам більше не доведеться покладатися на сторонні сервіси, які можуть:

- недостатньо захищати ваші дані, піддаючи ризику злому хакерами, спеціальними службами та іншими особами;

- сканувати ваші дані і обмінюватися отриманої інформації для отримання вигоди, рекламних цілей і проведення досліджень без вашого відома.

Чому ви не використали метод раніше?

Незважаючи на те що технологія не нова і існує вже кілька десятиліть, наскрізне шифрування не отримало широкого поширення по ряду причин. По-перше, E2EE не відповідає інтересам провайдерів централізованих послуг, бізнес-модель яких залежить від рекламного відстеження і вторгнення в приватні дані користувачів. По-друге, наскрізне шифрування традиційно є складним в реальному використанні. У сфері електронної пошти, наприклад, програми PGP / GPG включають асиметричне шифрування, але в той же час вимагають самостійного обміну і управління ключами, що може вводити в оману навіть технічно підкованих користувачів. Незважаючи на ці проблеми, важливість наскрізного шифрування буде тільки зростати в міру розвитку Інтернету та цифрових технологій.

Сервіс ProtonMail намагається зробити наскрізне шифрування простим і доступним будь-яким категоріям користувачів. Розробники зробили процес шифрування невидимим для користувача, тому навіть якщо Ви не розумієте внутрішніх процесів, можна без труднощів користуватися ProtonMail. Реєстрація рахунку і отримати зашифрований аккаунт можна по цим посиланням (Діє закрита система, після реєстрації необхідно буде дочекатися запрошення для використання).

Знайшли друкарську помилку? Виділіть і натисніть Ctrl + Enter

Що не є наскрізним шифруванням?Як працює наскрізне шифрування?

Що не є наскрізним шифруванням?

Як працює наскрізне шифрування?

Чому ви не використали метод раніше?

Знайшли друкарську помилку?