Ризики. Стати жертвою хакерів сьогодні може кожен з нас

Відомий вислів про те, що "той, хто володіє інформацією, той керує світом", в XXI столітті є як ніколи актуальним. IT-спеціалісти сьогодні правлять бал - ми читаємо, перш за все, ту інформацію, яку вони просувають в пошукових системах; перш ніж зробити покупку, дивимося про неї інформацію в інтернеті. Фільми, книги, програми - сьогодні мало хто ходить за ними в магазин, вважаючи за краще завантажувати все це з численних інтернет-сайтів. Залежність від інформаційних технологій сьогодні така, що закриття сайту, який поширював піратський контент, стало головною новиною минулого тижня.

На жаль, одночасно з розвитком інтернету з'явилися і комп'ютерні злочинці. На прикладі "ex.ua" можна оцінити їх можливості: майже тиждень були блоковані сайти держорганів. "Сегодня" дізналася, небезпечно таке могутність для українців в разі злого умислу.

ХАКЕРИ ПРОТИ ПРАВООХОРОНЦІВ

Якщо до звичайних зловмисникам правоохоронні органи здатні застосувати ті чи інші методи впливу (затримати, заарештувати, вилучити обладнання), то проти кібермафіі звичні методи роботи силовиків, як правило, безсилі.

Наприклад, навесні минулого року українська міліція гордо оголосила про те, що закрила найбільший сайт, розповсюджував порнографічну продукцію. І навіть по телевізору показали оперативну зйомку вилучення серверів, на яких і була розміщена порнуха. Більш того, міліція навіть пригрозила користувачам, що тепер у них з'явилася можливість відстежити тих, хто користувався цим сайтом, і завести проти таких користувачів кримінальні справи за поширення порнографічної продукції. Напевно керівник підрозділу по боротьбі з кіберзлочинністю навіть розраховував отримати за таку роботу нагороду - все-таки найбільший в рунеті трекер.

Однак пройшло всього лише кілька днів, і цей сайт відновив свою роботу. А на серверах, вилучених міліцією, виявилися не файли з порнухою, а лише торренти - файли з інформацією для обміну порнофільмами. Фактично порносервер отримав безкоштовну широкомасштабну рекламу на всю Україну.

Нинішня ситуація з сайтом "ex" в чомусь схожа. Цінність для власників представляло лише доменне ім'я, а вилученими серверами (орієнтовна ціна дата-центру з 200 серверів, за оцінкою опитаних нами фахівців, становить близько мільйона доларів) вони були готові пожертвувати. Сайт і без них відновив свою роботу. Спочатку велика частина файлів була недоступна, але з кожним днем відновлюється все більше і більше інформації.

Тобто, як і в випадку з порносайтом, мета правоохоронців була досягнута: сайт лише отримав безкоштовну рекламу. А піратський контент як поширювався, так і продовжує поширюватися. А міліція і уряд зазнали іміджеві втрати.

БЕЗКОШТОВНИЙ ОБМІН?

Опитані "Сегодня" IT-фахівці говорять, що обмін піратським контентом - цілий сектор тіньової економіки. І думати, що для користувачів програми і фільми є безкоштовними в усіх сенсах цього слова, наївно. "Люди, які поширюють піратські програми, роблять це зовсім не з любові до людства, вони заробляють на цьому", - говорить Дмитро Шимків, генеральний директор «Майкрософт Україна». За його словами, дуже часто зловмисники "доукомплектовують" піратські версії програмним забезпеченням, яке перетворює комп'ютер встановив піратський софт користувача в "зомбі" для використання в бот-мережах (для атаки серверів).

З ним згоден і директор відділу мережевих технологій IT-компанії "Айкьюжн" Денис Теребій. "Коли користувач не хоче платити за товар, він часто сам стає товаром", - говорить експерт.

Власники файлообмінного сервісу в кращому випадку заробляють на рекламі або на збільшенні швидкості скачування файлів, в гіршому - заражають комп'ютери користувачів шкідливими програмами, які дають можливість хакеру отримувати дані з комп'ютера користувача або відправляти з нього спам. Нерідко відбувається і те, і інше одночасно.

Сьогодні кіберзлочинці - це вже не окремо взяті любителі. Вони організовані в структури, які мають фінансування і певні цілі. До створення і поширення шкідливих програм залучаються висококваліфіковані програмісти, які мають необхідні ресурси і достатній час для розробки програм.

Інформація стала для хакерів практично золотою жилою. Інтерес для них представляють не тільки відомості фінансового характеру, а й загальна інформація про користувачів. Володіння такими даними дуже вигідно для хакерів - адже це дозволяє їм вести атаки і спам-кампанії більш цілеспрямовано. Наприклад, на 500 тис. Електронних адрес розсилається пропозицію купити продукцію. Навіть якщо відгукується всього один з тисячі, це вже 500 нових замовлень. А тепер уявіть, що в базі спамера не 500 тис., А, скажімо, 70 мільйонів адрес ...

Фахівці з інформаційної безпеки наводять приклад ботнет "Rustock". Мережа розсилала щодня по 14 мільярдів (!) Спам-повідомлень, поки не була знешкоджена навесні 2011-го поліцією США.

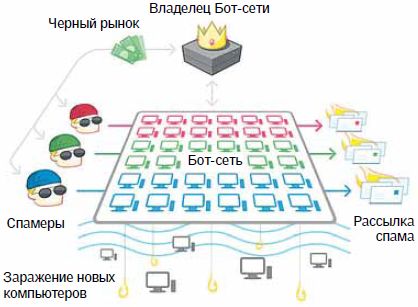

ШПИГУНИ: ЯК ПРАЦЮЄ БОТ-МЕРЕЖА

Власник бот-мережі. Отримує прибуток від використання чужих ПК

Боти - програми, що імітують людини при роботі в мережі передачі даних. Перші такі програми були створені ще в 1980-х і були досить нешкідливими. Однак уже в кінці 1990-х зловмисники почали підселювати такого роду софт на комп'ютери користувачів з конкретними корисливими цілями: збір конфіденційної інформації, імітація роботи людини, пошук інформаційних вразливостей в корпоративній мережі компанії.

МЕХАНІЗМ ЗАРАЖЕННЯ. Як правило, користувач ПК завантажує шкідливу програму на свій комп'ютер сам - або в складі якоїсь безкоштовної або завантаженої з файлообмінника зламаної програми. Другий варіант - зараження браузера комп'ютера або неуважність користувача, який завантажує собі на комп'ютер програму, випадково чи несвідомо клацнувши на запропоновану йому в соцмережі або інтернет-пейджере (наприклад, ICQ) посилання.

ЗОВНІШНІ ОЗНАКИ. Програма маскується під системний процес і ніяк себе не проявляє. До тих пір, поки власник бот-мережі не подасть команду, наприклад, атакувати якийсь конкретний сайт. Нерідко в цьому випадку комп'ютер починає сильно "гальмувати", інтернет стає повільним. Або починає себе дивно вести, наприклад, мимовільно перезавантажуватися. Причому такого роду програми замасковані настільки добре, що антивірус їх не бачить - колишню швидкість роботи повертає лише перевстановлення операційної системи.

Але часто боти практично нічим себе не проявляють, тому користувачі заражених ПК переконані, що їхні комп'ютери вільні від шкідливого ПО. До тих пір, поки не з'ясується, що з його аккаунта в соцмережі і електронній пошті не почали приходити друзям дивні повідомлення. А провайдер інтернету не надіслав космічний рахунок за перевищення трафіку або не заблокував доступ до інтернету з тієї причини, що з комп'ютера початок раптово надходити занадто багато інформації.

ЦІЛІ БОТ-нету. Ще років зо два тому комп'ютери українських користувачів використовувалися в основному для організації DDOS-атак і розсилки спаму. Сьогодні ж, з розвитком електронних покупок, боти шпигують для того, щоб отримати дані про платіжну картку.

ЯКІ ДАНІ КОРИСТУВАЧІВ ЦІКАВЛЯТЬ хакерів

Кіберзлочинці шукають особисту інформацію, акаунти в соцмережах і номери кредиток.

1. Акаунти у соціальних мережах. Якщо хакер отримує доступ, то відразу ж змінює паролі. З аккаунта витягується максимум особистої інформації для подальшої атаки на фінанси користувача. Крім того, акаунти використовують для флуду в коментарях під статтями в Інтернет-ЗМІ.

2. Електронна пошта. Часто користувач використовує свій емейл для зв'язку з банком, або пароль такий же самий, як і для доступу до кредитній картці. Також з електронної пошти можна розсилати спам та заражати максимальне число комп'ютерів друзів цього користувача. Потім ці комп'ютери використовуються для Ddos-атак.

3. Номер мобільного. Сам по собі цінності не представляє, але в поєднанні з іншою зібраною інформацією допомагає отримати доступ до фінансів на кредитній картці. Сьогодні технічно нескладно зробити клон мобільного телефону і сім-картки, а більшість програм ідентифікації користувачів в платіжних системах засновані на підтвердження платежу через смс.

4. Паспортні дані / ідентифікаційний код / фото. У разі змови з співробітником банку, маючи такі дані, можна оформити на людину лівий кредит або інші зобов'язання.

5. Особисте листування / фотографії / відео. У світі відомі випадки, коли користувачів шантажували поширенням інформації, що дискредитує інформації через інтернет.

6. Дані платіжних карт. Виготовляють їх клони, якими потім розплачуються за покупки за кордоном. Рахунок приходить власникові карти, яку зламали.

Дані: Експерти "Сегодня", Microsoft , Журнал "Хакер"

АТАКА НА держсайти

сайт МВС . Постраждав від атаки заражених комп'ютерів бот-мережі

Минулого тижня деякі сайти державних органів влади України були недоступні після тривалих DDOS-атак (скор. Від англ. Distributed Denial of Service - відмова на обслуговування). Як вдалося з'ясувати "Сегодня", сервер МВС був перевантажений неймовірною кількістю запитів (140 тис. В секунду), які були згенеровані великої міжнародної бот-мережею (велика частина заражених комп'ютерів, що атакували державні сайти, знаходиться за кордоном).

Крім цього, деякі українські користувачі свідомо застосовували спеціалізоване програмне забезпечення, щоб "завалити" сервери МВС, Кабміну та Адміністрації президента. Зокрема, для атаки використовувалася програма LOIC (Low Orbit Ion Cannon) і її аналоги. Принцип роботи такого ПО полягає в тому, що воно перетворює комп'ютер користувача в джерело помилкових запитів, спрямованих на атакується сайт. А сама програма навіть не вимагає установки на комп'ютер - в інтернеті доступна її онлайн-версія.

Захистити сервер від такої атаки можливо, однак для цього потрібно купувати спеціалізоване обладнання, яке коштує дуже дорого (для захисту одного дата-центру потрібно витратити близько $ 100 тис.). Очевидно, держава не бачило сенсу в тому, щоб захищати сайти для користувачів від них же самих. При цьому самі державні сайти не були зламані - постраждали тільки користувачі, які не отримували доступу до розміщеної на цьому сайті інформації. Наприклад, про графік прийому чиновників, телефонах прийомних і адресах, законодавчих актах.

Відповідно, спонукальні мотиви тих українців, які "заряджали" програмне забезпечення для атаки на держсайти, зрозуміти складно. Особливо в світлі того, що вони ж самі при цьому надали шкідливому ПО доступ до свого комп'ютера. Яким чином його в подальшому використовують зловмисники, зараз сказати не можна. Але потенційний ризик наявності.

ЦІНА DDOS: $ 2 ТИС. / ЧАС

Хакери. Добре заробляють на блокуванні роботи сайтів

"Завалити сайт конкурента з гарантією. Від $ 25 за годину". Такого роду оголошень на спеціалізованих форумах програмістів досить багато. Для інтересу ми спробували "замовити" сайт Кабміну і відправили на вказаний в оголошенні імейл запит.

У відповідному листі було сказано, що зазначені $ 25 підходять лише для того, щоб "завалити" слабкий сервер. А ось для атаки сервера такого рівня, як кабмінівський, потрібно витратити не менше $ 2 тис. На годину, а задіяні при цьому кілька тисяч заражених комп'ютерів. Оплата - банківський переказ на рахунок, який вказує хакер - власник бот-мережі. Причому, оскільки мова йде про велику суму, хакер запропонував перераховувати гроші невеликими частинами кожні 10 хвилин, під час яких замовлений сервер недоступний.

З урахуванням того, що держсайти піддавалися атаці майже тиждень, на те, щоб їх завалити, було витрачено близько $ 700 тис. "Швидше за все, зловмисники використовували власну бот-мережу", - пояснили "Сегодня" в київській IT-компанії "Софтлайн" ( розробник сайтів держорганів). Невже власники файлообмінника володіють і ботами?

ЯК НЕ СТАТИ ЖЕРТВОЮ хакерів

Соц мережі. Зайве поширення інформації про себе небезпечно

Щоб себе убезпечити, потрібно дотримуватися кількох простих порад.

Як ми вже говорили, рекомендується встановлювати виключно ліцензійну операційну систему - сьогодні це коштує близько 800 грн. Крім того, ліцензійна ОС Windows часто йде в комплекті з новим комп'ютером (встановлена на нього). Звичайно, піратську копію можна завантажити безкоштовно, але це небезпечно.

НАСТРОЙКА ПК. Перша дія, яку необхідно зробити користувачеві після установки ОС - інсталяція антивіруса. Необхідності качати піратський немає - для домашніх користувачів сьогодні розробники антивірусів пропонують безкоштовну ознайомлювальну версію на рік і більше (наприклад, така політика у Avast, Comodo і багатьох інших).

Сучасні антивіруси працюють таким чином, що дозволяють блокувати програми, які несанкціоновано заходять в інтернет. Крім того, при спробі будь-якої програми внести зміни в систему, антивірус відправляє про це повідомлення - якщо ви не знаєте такої програми, краще заборонити їй будь-які незрозумілі дії.

БЕЗПЕКА В МЕРЕЖІ. При установці безкоштовних програм (наприклад, торрент-клієнта), вони запитують, чи встановлювати додаткові надбудови до браузеру - краще цього не робити. А самому браузеру потрібно заборонити передавати сайтам дані користувача.

Будьте обережні з заходом на підозрілі сайти, особливо коли посилання на них дають незнайомці, наприклад, в ICQ.

Залишайте мінімум правдивої інформації про себе при реєстрації на різних сайтах. І не використовуйте при цьому один і той же пароль.

Найбільша небезпека - соцмережі. Ні в якому разі не можна повідомляти ступінь зв'язку з друзями, залишати реальні контакти і так далі. Наприклад, відомий випадок злому платіжної картки, власник якої в якості секретного обрав дівоче прізвище матері і вказав її ж в соцмережі.

Обережно потрібно бути і з фото: на загальний огляд краще виставити аватар або фото, де складно розібрати особа. А інші фото краще або не ставити, або налаштувати мережу так, щоб їх бачив тільки обмежене коло друзів.

Всього врахувати неможливо. Але цим ви знизите ризик в рази.

Читайте найважливіші та найцікавіші новини в нашому Telegram

БЕЗКОШТОВНИЙ ОБМІН?Невже власники файлообмінника володіють і ботами?