- восстанавленія реєстру

- Штатні інструменти Windows для відновлення реєстру

- Просунуті методи відновлення реєстру

- Віруси і MBR

- Відновлення MBR в консолі

- Просунуті засоби для відновлення MBR

- Шлях від MBR до UEFI і GPT

- Порятунок системних файлів

- Перевірка і відновлення системних файлів Windows

- Накатим драйвери по-швидкому

- Фікс провідник і інші помилки системи

- Запускаємо мережу по-новому

- відновлюємо hosts

- Відновлюємо роботу мережевих служб

- Правимо маршрутизацію і перевіряємо порти

- Live CD як рятувальний круг

- Live CD від вендорів антивірусного ПО

- Універсальні Live CD збірки

Сьогодні я розповім про те, як локалізувати вірус, якщо він все-таки проник на ваш комп'ютер, як перемогти трояни і як відновити систему після зараження руткитами, якщо все зайшло надто далеко.

Отже, якщо у вас є підозра на те, що комп'ютер заражений, насамперед ви повинні виконати наступні дії:

- відключити комп'ютер від мережі інтернет (витягнути UTP-кабель, погасити Wi-Fi);

- відключити від комп'ютера всі зовнішні пристрої (зовнішні жорсткі диски, флешки, телефони та інше).

Все це необхідно зробити для ізоляції зараженого комп'ютера від зовнішнього світу. Відключати комп'ютер потрібно обов'язково від доступу до зовнішнього світу через інтернет і від локальної внутрішньої мережі, оскільки шкідлива програма практично зі стовідсотковою ймовірністю спробує поширити себе на весь доступний їй сегмент.

До того ж якщо зловредів є частиною мережі ботнет або містить компоненти RAT , То він буде діяти і активується в той момент коли надійде керуюча команда з зовнішньої мережі. Це застрахує нас і від витоку локальних даних в мережу, на приклад, через DNS-тунелюватись або подібні хакерські штуки.

Дотримуючись цієї ж логікою, також рекомендують якомога швидше витягнути все підключені до зараженого комп'ютера пристрою: наприклад, якщо це шифрувальник , То він може просто не встигне дістатися до даних на зовнішніх накопичувачах.

восстанавленія реєстру

Реєстр Windows, починаючи з найперших версій ОС, залишається критично важливим компонентом системи, по суті будучи базу даних для зберігання різних параметрів і налаштувань робочого оточення, встановленого ПО і самої Windows. Логічно, що порушення роботи реєстру або його пошкодження загрожує непрацездатним станом ОС.

Сам реєстр, який відкривається штатної утилітою regedit, фізично представлений декількома файлами, що зберігаються по шляху% SystemRoot% \ System32 \ config \. Це файли з іменами SYSTEM, SOFTWARE, SECURITY, SAM, DEFAULT без розширень і доступні тільки для системних процесів NT AUTHORITY \ SYSTEM, LocalSystem. Але якщо реєстр відкривати через штатний редактор, то ці файли постануть у вигляді великого ієрархічного дерева.

Перше, що спадає на думку, - це, звичайно ж, зробити бекапи цих файлів і при необхідності просто замінити биті на резервні копії. Але з-під завантаженою ОС простим копіюванням виконати це не вдасться, а експорт даних з використанням regedit може вийти неповноцінним. Тому розглянемо інструменти, які допоможуть нам в цій справі.

Штатні інструменти Windows для відновлення реєстру

«З коробки» Windows, на жаль, не має окремого інструменту, який дозволяє робити резервні копії реєстру. Все, що може дати система, - це функціональність морально застарілої NTBackUp родом з епохи Windows XP / 2003 Server або в нових ОС Windows 7, 8, 10 її реінкарнацію у вигляді « програми архівування та відновлення Windows », Що пропонує створити цілком образ системи (всієї системи - не реєстру!). Тому розглянемо лише невеликий приклад дій в консолі відновлення, що дозволяють відновити реєстр вручну. По суті це операції заміни битих файлів на інфікованій системі оригінальними файлами реєстру з заздалегідь зробленої резервної копії.

Інтерфейс утиліти NTBackUp

Завантажившись в Live CD режимі з інсталяційного диска або з локально встановленої консолі відновлення (для XP / 2003), необхідно виконати наступні команди, описані самої Microsoft:

// Створюємо резервні копії реєстру системи

md tmp

copy c: \ windows \ system32 \ config \ system c: \ windows \ tmp \ system.bak

copy c: \ windows \ system32 \ config \ software c: \ windows \ tmp \ software.bak

copy c: \ windows \ system32 \ config \ sam c: \ windows \ tmp \ sam.bak

copy c: \ windows \ system32 \ config \ security c: \ windows \ tmp \ security.bak

copy c: \ windows \ system32 \ config \ default c: \ windows \ tmp \ default.bak

// Видаляємо биті файли з системної директорії ОС

delete c: \ windows \ system32 \ config \ system

delete c: \ windows \ system32 \ config \ software

delete c: \ windows \ system32 \ config \ sam

delete c: \ windows \ system32 \ config \ security

delete c: \ windows \ system32 \ config \ default

// Копіюємо працездатні файли реєстру з тіньової копії

copy c: \ windows \ repair \ system c: \ windows \ system32 \ config \ system

copy c: \ windows \ repair \ software c: \ windows \ system32 \ config \ software

copy c: \ windows \ repair \ sam c: \ windows \ system32 \ config \ sam

copy c: \ windows \ repair \ security c: \ windows \ system32 \ config \ security

copy c: \ windows \ repair \ default c: \ windows \ system32 \ config \ default

Все, перезавантажуємо машину і дивимося на результат!

Просунуті методи відновлення реєстру

Як ми з'ясували, у Windows немає гідного інструменту управління реєстром. Тому подивимося, що ж нам можуть запропонувати сторонні виробники.

Registry Backup являє собою безкоштовну утиліту резервного копіювання, яка використовує службу Windows Volume Shadow Copy Service для резервного копіювання системного реєстру. Дозволяє створювати резервну копію і відновлювати з неї реєстр.

WinRescue - програма не безкоштовна, але нам все ж хотілося б про неї розповісти. Основна її функція - повне відновлення операційної системи Windows у разі її краху. Крім цього, вона дозволяє робити резервні копії важливих системних файлів і інших призначених для користувача даних. Незважаючи на застарілий інтерфейс в стилі дев'яностих, софтіна добре справляється зі своїми обов'язками.

Інтерфейс утиліти WinRescue for Windows 7

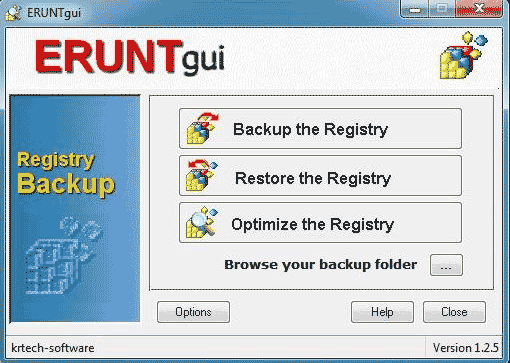

ERUNT - можливості даної програми досить великі. Тулза дозволяє відновлювати реєстр незалежно від роботи ОС. Після запуску програми слід вказати розділи реєстру, які потрібні для збереження в backup-файлі, і почекати, поки утиліта виконає всі необхідні дії. Для відновлення, наприклад, незагружаемую Windows 7 знадобиться зовнішній аварійний завантажувальний диск - той же BartPE або Alkid Live CD. Але також можна використовувати і середу відновлення. У цих випадках програма повинна бути заздалегідь встановлена на жорсткому диску, а резервна реєстру копія реєстру вже створена.

GUI-інтерфейс утиліти ERUNT

Віруси і MBR

Що таке MBR?

Надто заглиблюватися в теорію не будемо. У двох словах, MBR (master boot record) - це набір коду і даних, необхідних для первинного завантаження операційної системи з жорсткого диска.

Тому MBR в російськомовному варіанті часто називають просто завантажувальними секторами. MBR вказує перехід в той розділ жорсткого диска, з якого слід виконувати подальший код, в нашому випадку - завантажувати ОС.

Чому MBR - це важливо?

Та тому, що віруси ще з епохи MS-DOS дев'яностих років вміла інфікувати не лише виконувані файли, але і завантажувальні сектора, забезпечуючи таким чином собі запуск при старті системи.

Для захисту від подібного виду атак в BIOS навіть з'явилася спеціальна опція Boot Virus Detection, що дозволяє захистити завантажувальний сектор жорсткого диска від змін на рівні микрокода базової системи введення-виведення.

Якщо алгоритм зловреда містив помилки, то MBR ушкоджувався, і завантаження системи ставала неможливою. Але існували і зловредів, які спеціально могли потерти завантажувальні сектора.

Справа в тому, що MBR знаходиться в «невидимої області» жорсткого диска і не всіма стандартними середовищами резервування можна зробити його бекап.

Відновлення MBR в консолі

В епоху Windows XP для відновлення системи без перевстановлення часто використовувалася консоль відновлення . Її можна було проинсталлировать на хард і вибирати як варіант запуску при завантаженні машини або запускати з інсталяційного диска даної ОС. Консоль виручала, коли при завантаженні з'являлося повідомлення NTLDR is missing або були побиті системні файли bootfont.bin, ntbootdd.sys, ntdetect.com і boot.ini. Незалежно від причини в консолі поспіль прописувалися команди

Fixmbr

Fixboot

Команда fixmbr дозволяла знайти і автоматично виправити помилки в MBR. Команда fixboot позначала розділ як bootable, прописувала завантажувач ntloader в boot-сектор, копіювала на розділ необхідні системні файли і генерувала файл boot.ini. При наступному старті система, як правило, поверталася в працездатний стан.

Як відновити MBR Windows | Виклик довідки по командам відновлення MBR в консолі відновлення Windows

Просунуті засоби для відновлення MBR

універсальним варіантом захисту MBR стане створення його резервної копії і при необхідності відновлення її на бойову систему. Оскільки, як ми вже говорили, завантажувальні сектора недоступні для редагування з-під працюючої ОС, необхідно скористатися спеціальними інструментами.

Comodo Backup - безкоштовна утиліта, призначена для того, щоб створювати образи хардов, їх розділів і, звичайно ж, MBR. Нас в даному випадку буде цікавити саме MBR.

Відновлення MBR Windows | Вікно майстра резервного копіювання в Comodo Backup

Отже, запускаємо ТУЛЗ в режимі Live CD, вибираємо опцію бекапа mbr, далі місце збереження, і наша резервна копія готова! Якщо на інфікованої машині буде пошкоджений завантажувач, ми можемо просто його відновити, операція займає всього кілька хвилин.

Шлях від MBR до UEFI і GPT

У 2010 році на зміну багато років існувала класичної BIOS прийшла нова технологія, що отримала назву UEFI , А разом з нею і зміни процесу завантаження, які підштовхують нас відмовлятися від MBR і використовувати GPT. UEFI - це, по суті, обгортка або інтерфейс між ОЗ та микрокодом, вшитим в чіпи материнської плати. Тому UEFI при ініціалізації завантаження використовує не класичний MBR, а GPT. У теорію питання ми знову ж таки не готові до десантування, для тих, хто хоче більше дізнатися, пошук в допомогу.

Оскільки структура GPT відрізняється від структури класичного MBR, зберегти його описаним вище способом не вдасться. Виходом стане створення цілісного образу системи, наприклад штатної утилітою « Створення резервних копій та відновлення даних Windows », Безкоштовним набором з Paragon Backup & Recovery Free Edition або комерційної програмою Acronis True Image. Але більш детально про те, як зробити бекапи системи, ми поговоримо в окремій статті.

Порятунок системних файлів

Нерідко малваре через що містяться в ній помилок або опираючись лікування пошкоджує деякі системні файли, що призводить ОС в неробочий стан. Перевстановлення ОС в даному випадку не наш вибір, так як це займе набагато більше часу і, що важливо, затре настройки ПО та іншу цінну інформацію. Тому відновлювати систему потрібно точковими діями, тобто саме в тих місцях, де вона була пошкоджена.

Перевірка і відновлення системних файлів Windows

Штатна утиліта SFC.EXE (System Files Checker) існує у всіх версіях Windows, починаючи ще з Windows 2000, і призначена вона для перевірки стану і відновлення системних файлів. Механізми захисту важливих системних файлів (зазвичай виконуваних * .exe, файлів бібліотек * .dll і * .sys-файлів драйверів) перевіряють цілісність зазначених файлів і, якщо ті пошкоджені або відсутні, відновлюють їх до стану за замовчуванням.

На практиці перевірити цілісність системних файлів Windows можна за допомогою команди консолі

sfc / scannow

Але у sfc / scannow може не вийти виправити помилки в системних файлах. У цьому випадку, як варіант, ти можеш ввести в командному рядку

findstr / c: "[SR]"% windir% \ Logs \ CBS \ CBS.log> "% userprofile% \ Desktop \ sfc.txt"

Ця команда створить текстовий файл sfc.txt на твоєму робочому столі зі списком файлів, виправити які не вдалося. Ти можеш його переглянути і при необхідності вручну скопіювати потрібні файли з іншого комп'ютера з тієї ж версією Windows або з оригінального дистрибутива ОС.

Вікно консолі Windows з результатами виконання команди sfc

Найбільш критичні системні файли:

- Ntoskrnl.exe - файл ядра операційних систем сімейства Windows NT;

- Hal.dll, або шар апаратних абстракцій, реалізований в системному ПО, знаходиться між фізичним рівнем апаратного забезпечення і програмним забезпеченням, що запускаються на цьому комп'ютері;

- kernel32.dll - динамічно підключається, ядро всіх версій ОС Microsoft Windows. Містить базові APIWin32, такі як управління пам'яттю, операції введення-виведення, створення процесів і потоків і функції синхронізації;

- NTLDR, а трохи пізніше IA64ldr і Winload - завантажувач операційних систем Windows NT;

- ntdetect.com - компонент операційних систем Microsoft сімейства Windows NT, який використовується в процесі запуску Windows NT до версії 6.0.

Накатим драйвери по-швидкому

Вірус може інсталювати в систему свої драйвери, наприклад для перехоплення даних, введених з клавіатури, або для приховування слідів своєї присутності в інфікованій системі. Таким чином, вона може видалити оригінальний драйвер або некоректно спробує його пропатчити. Тому зараз мова піде про те, як по-швидкому відновити оригінальне стан працюючих в системі драйверів. Кращим варіантом буде створити еталонний набір драйверів, інстальованих в працюючій системі, і при необхідності не колупати кожен окремо, а відновити їх всі разом. Для цього скористаємося декількома ТУЛЗ.

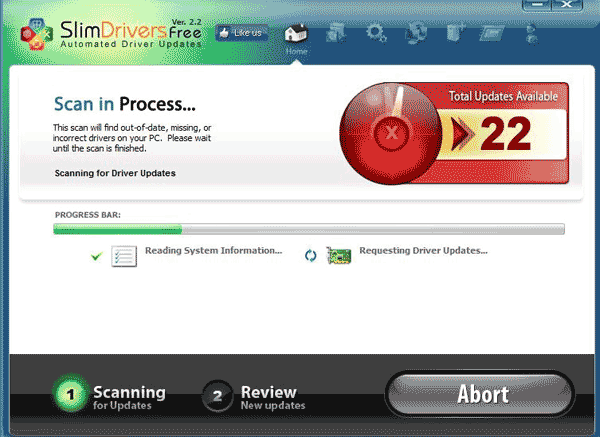

SlimDrivers - це одна з кращих програм для роботи з драйверами. Софтинка дозволяє шукати і оновлювати будь-які драйвери, відновлювати їх з резервних копій.

Вікно утиліти SlimDrivers

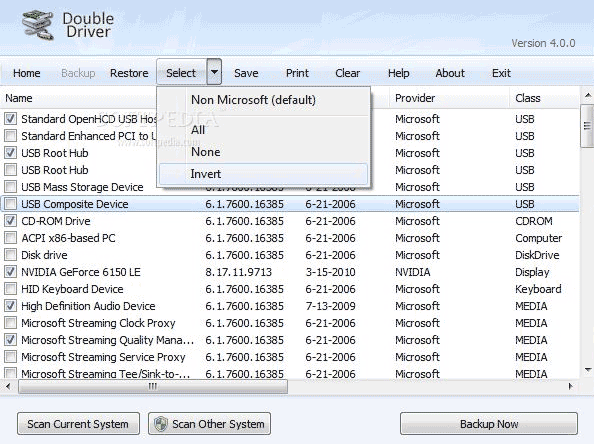

Double Driver - досить маленька безкоштовна утиліта для створення резервних копій драйверів. Все, що нам потрібно зробити, - це архів з драйверами з оригінальної системи, зберегти архів в надійному місці і, відкривши в тій же програмі, відновити їх назад в систему. Усе!

Вікно утиліти Double Driver

Фікс провідник і інші помилки системи

Навіть після відновлення роботи комп'ютера і видалення малварі з ОС можуть залишитися неприємні сліди - наслідки інфікування. Наприклад, може пропасти асоціація файлів з потрібною програмою, буде заблокований штатний диспетчер задач Windows, недоступний редактор реєстру (regedit), неможливо буде відкрити панель управління. Що ж з цим робити? Практично всі зміни оборотні. Звичайно, можна самостійно вручну копатися в реєстрі, шукати потрібні ключі конфігурації і відновлювати їх, прописуючи значення за замовчуванням, але ми звернемося за допомогою до спеціальних ТУЛЗ, заточеним під цю справу. Отже, зустрічай!

- Fix for Windows - збірник універсальних фіксів і патчів для операційних систем Microsoft Windows. Утиліта під одним капотом об'єднує кілька блоків проблем, які можуть виникнути, наприклад фікси розкладені по категоріям Boot, Speed, Desktop, LAN, Other і так далі. Переходячи від однієї категорії до іншої, можна ставити чеки навпроти тих параметрів, які ти хочеш привести в порядок, наприклад виправлення проблеми з кодуванням і шрифтами, відновлення мовної панелі, включення / відключення UAC, потрібно приховувати прихованих файлів.

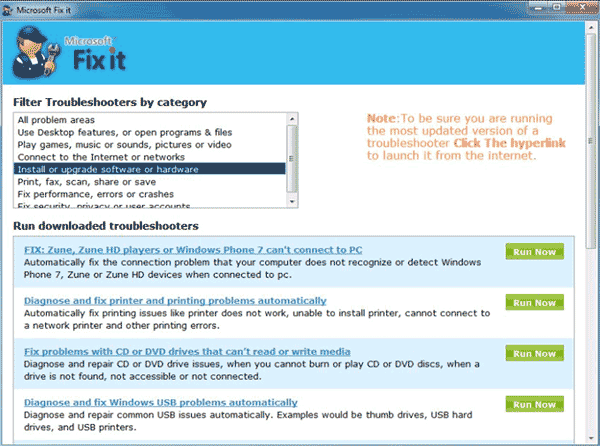

- Microsoft Easy Fix - безкоштовна нативная утиліта для усунення неполадок Windows, що перешкоджають нормальній роботі операційної системи. Даний інструмент допоможе виявити і вирішити найпоширеніші проблеми з програмним забезпеченням Microsoft і сторонніх розробників, що впливають на штатну роботу системи.

Вікно утиліти Microsoft Easy Fix

Вікно утиліти Microsoft Easy Fix - FixWin 10 - безкоштовна програма, яка дозволяє автоматично виправити багато докучливі помилки, а також вирішити інші проблеми з Windows, типові не тільки для «десятки». Тулза дозволяє вирішувати наступні проблеми за допомогою підпрограм з промовистими назвами:

Вікно утиліти FixWin 10

Вікно утиліти FixWin 10 - File Explorer - бореться з помилками провідника (не починається робочий стіл при вході в Windows, помилки WerMgr і WerFault, не працює CD- і DVD-привід і інші);

Internet and Connectivity - мережеві проблеми (скидання DNS і протоколу TCP / IP, скидання файрволу, скидання Winsock і подібне); - System Tools - помилки при запуску системних інструментів Windows, наприклад диспетчер задач, командний рядок або редактор реєстру були відключені адміністратором системи, відключені точки відновлення, налаштування безпеки скинуті на налаштування за замовчуванням.

- Windows Repair Portable Free - безкоштовний і легко переноситься інструмент для усунення різних несправностей системи. Тулза дозволяє відновлювати параметри Windows до їх значень за замовчуванням, що в багатьох випадках допомагає виправити більшість неполадок, наприклад такі помилки, як невірні права доступу до файлів, проблеми з Windows Update, штатним файрволом, і багато іншого.

Запускаємо мережу по-новому

Виходячи із закладених в неї алгоритмів, малваре може маніпулювати мережевими настройками системи, змінюючи маршрутизацію трафіку, підробляти дозвіл DNS-імен тощо. Відповідно, в цих умовах нескоро хости, веб-сайти і хмарні сервіси можуть стати недоступними або працювати некоректно. Також код малварі може містити помилки, некоректно відпрацьовувати, що в кінцевому рахунку здатне повністю покласти нашу мережу.

відновлюємо hosts

Найбільше на світі малваре любить маніпулювати з файлом hosts, який знаходиться в системній директорії по шляху% SystemRoot% \ system32 \ drivers \ etc \ hosts. По суті, це звичайний текстовий файл, що містить локальну базу даних доменних імен і використовується при їх трансляції в мережеві адреси. При вирішенні імені віддаленого хоста або веб-сайту запит до цього файлу має пріоритет перед зверненням до DNS-серверів, прописаним в налаштуваннях мережевої карти. Малваре редагує цей файл таким чином, щоб всі сайти розробників антивірусного ПО виявилися недоступними разом з репозиторіями, що містять оновлені антивірусні сигнатури.

Інший кейс - це использование даного файлу Фішінгова, тобто перенаправлення з IP-адреса легальних ресурсов, таких як соціальні мережі, онлайн-банк, на їх підроблені аналоги. Альо и решение даної проблеми теж Досить просте. Досить буде замініті зміненій hosts на оригінальний файл, например взятий з резервної копії, або даже зовсім замініті его порожнім файлом, что НЕ містіть запісів, но ма ють Вказаним имя и розташованім по зазначеним шляху. До речі, не зайве було б перевірити, де hosts повинен лежати в даному екземплярі системи, оскільки будь-яке значення за замовчуванням можна змінити. Точний шлях розташування файлу можна дізнатися в ключі реєстру шляхом HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ services \ Tcpip \ Parameters \ DataBasePath.

Відновлюємо роботу мережевих служб

Друге, на що варто звернути увагу при відновленні працездатності мережі, - це стан запущених мережевих служб Windows. Є випадки, коли зловредів навмисно зупиняє мережеву службу або ставить її на паузу для власних маніпуляцій, а після не встигає перезапустити або робить це з помилкою. В результаті у нас блокується обмін мережевим трафіком. Варіантів тут кілька. Можна зайти через «Панель управління → Адміністрування → Служби» або по-швидкому запустити ту ж саму консоль через Win + R, написавши services.msc. Ми бачимо список всіх служб Windows, нас в даному випадку цікавлять тільки кілька мережевих:

- DHCP-клієнт;

- DNS-клієнт;

- веб-клієнт;

- автонастройка WWAN;

- агент політики IPsec (якщо у тебе прокинути VPN-сесії);

- брандмауер Windows (якщо використовується штатний файрвол);

- локатор віддаленого виклику процедур (RPC);

- маршрутизація та віддалений доступ (ти знаєш про це, якщо тобі це реально потрібно).

Ці служби повинні перебувати в стані «Запущені / Працюють». Якщо це не так, то можна клацнути по кожному зазначеному елементу, провалитися в окреме вікно, де, натиснувши на відповідну кнопку, запустити або перезапустити сервіс.

Ну і справжній професійний варіант - це робота в консолі. Відкриваємо CMD, пишемо в ньому net start або net start | more і бачимо, які служби зараз запущені.

Щоб запустити службу, тут же з консолі досить набрати net start <ім'я служби>. Пам'ятати назви всіх служб необов'язково, достатньо буде подивитися детальний інфо за допомогою команди sc query type = service state = all або глянути готовий список тут.

З консолі будь-яку службу можна запустити по команді net start <ім'я служби>, наприклад стартанути DNS можна так:

net start DNS

Отже, служби ми налагодили, але мережа як і раніше недоступна або працює з перебоями? Йдемо далі!

Правимо маршрутизацію і перевіряємо порти

Малваре може прописувати динамічні маршрути в локальну таблицю маршрутизації Windows і міняти таким чином обмін мережевим трафіком з іншими хостами.

Наприклад, якщо наша машина отримує всі мережеві настройки по DHCP-протоколу, в разі його некоректної роботи ми залишимося без інтернету. Доведеться знову лізти в консоль!

Щоб видалити нові маршрути і повернути таблицю маршрутизації до початкового стану, набираємо відповідно

route print

route delete *

Іноді цього може виявитися мало і доводиться скидати настройки до значень за замовчуванням. вводимо команди

netsh interface reset all

netsh winsock reset

netsh firewall reset

netsh winhttp reset proxy

Ці команди перезаписують ключі в реєстрі на значення за замовчуванням (як після переустановлення вінди):

SYSTEM \ CurrentControlSet \ Services \ Tcpip \ Parameters

SYSTEM \ CurrentControlSet \ Services \ DHCP \ Parameters

У разі якщо мережеві настройки машина отримує по DHCP, знадобляться наступні команди. Якщо, наприклад, DNS-сервер не відповідає або не вдається знайти DNS-адресу сервера, то можна виконати тільки скидання DNS такою командою:

ipconfig / flushdns

Якщо не допомагає, можна піти на більш радикальні заходи, виконавши

ipconfig / release

// почекати кілька секунд або хвилин

ipconfig / renew

Ці команди повністю оновлять конфиг мережі, виданий твоїй машині локальним DHCP-сервером.

Тепер потрібно сказати про порти, тобто тих інтерфейси, через які, по суті, і йде обмін пакетами. Може статися, що малваре залочений якийсь важливий системний порт або прослуховує один з вільних на предмет команд, що приходять із зовнішнього мережі. Список найбільш важливих системних портів досить короткий, його можна просто запам'ятати:

- SSH 21;

- DNS і DHCP 53,67, 68;

- email 25;

- web 80, 81;

- RPC 135, 443, 445.

Повний же список мережевих портів можна глянути в будь-якому довіднику . У більшості операційних систем стан мережевих служб можна подивитися за допомогою команди

netstat -an

Ключі команди netstat:

- -a - відображати всі з'єднання і використовуються порти;

- -o - відображати числовий ідентифікатор процесу, що відповідає за конкретний з'єднання (Process ID, або просто PID);

- -n - вказує утиліті netstat відображати реальні IP-адреси і цифрові значення портів замість з DNS-імен.

У висновку можна побачити стан, в якому знаходиться з'єднання:

- Established - з'єднання встановлено (тобто хтось до тебе підключився або ти до кого-то підключився);

- Listening - комп'ютер очікує підключення по цьому порту, тобто якась програма (процес в пам'яті) слухає звернення на цей порт;

- Time_wait - програма, яка прослуховує порт, очікує приходу пакету, щоб перевести порт в один зі станів, або на порт довго не було звернень і по тайм-ауту програма готується його закрити.

У висновку ми бачимо великий лістинг, що містить IP-адреси і стан порту. На жаль, асоціації з процесом в пам'яті тут немає, тому доводиться прояснювати це вручну. Через знак: ми бачимо, який процес прив'язаний до цього IP-адресою (тобто відкритий порт, встановлено з'єднання). Тепер потрібно знайти цей PID в лістингу процесів командою tasklist | find «3104» і в виведенні визначити, яка програма використовує цей мережевий потік. Або можна трохи спростити завдання - якщо тобі до вподоби tasklist, можна скористатися системним диспетчером завдань. Запусти його, натиснувши Ctrl + Shift + Esc, перейди на вкладку «Процеси». У меню «Вид» вибери пункт «Вибрати стовпці» і відзнач стовпець PID. Потрібний процес можна знайти за значенням цього стовпчика.

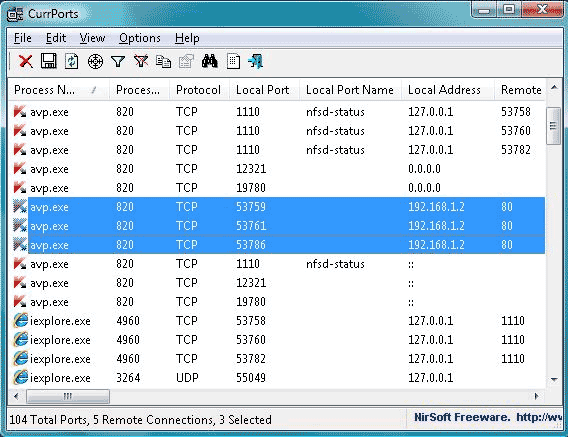

Якщо не хочеш працювати в консолі, для графічного виведення можна скористатися утилітами Process Explorer , TCPView , CurrPorts .

Вікно утиліти TCPView

Список мережевих служб і співвідносяться з ними резервованих портів для NT-шних систем можна подивитися у файлі% SystemRoot% \ system32 \ drivers \ etc \ services - це теж по суті текстовий файл без розширення, який доступний для перегляду будь-яким блокнотом.

Вікно утиліти Nirsoft CurrPorts

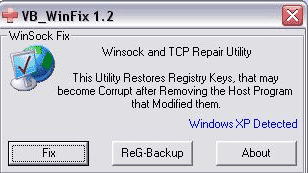

І наостанок для всього з описаного вище, що ми робили руками, можна використовувати тулзи, наприклад WinSock XP Fix . Дана утиліта відновлює ключі реєстру мережевих налаштувань системи зі значеннями за замовчуванням. Крім цього, вона також:

- перевіряє файл hosts на правильність покажчика localhost (зобов'язаний посилатися на адресу 127.0.0.1);

- створює бекап поточних системних установок (за бажанням користувача);

- відключає всі мережеві адаптери і переустановлює їх параметри.

Вікно утиліти WinSock XP Fix

Нативная тулза з графічним інтерфейсом Microsoft Fix it , Про яку ми говорили, виконує те ж саме, що і команди netsh int ip reset і netsh winsock reset. Аналогічна їй тулза Reset-TCPIP, яка виконує всі описані комбінації консольних команд під одним GUI.

Вікно утиліти Reset-TCPIP

NetAdapter Repair - ще одна хороша безкоштовна тулза призначена для виправлення самих різних помилок, пов'язаних з роботою мережі та інтернету в Windows. Короткий список її можливостей:

- очистити і виправити файл hosts;

- включити Ethernet і бездротові адаптери мережі;

- скинути Winsock і протокол TCP / IP;

- очистити кеш DNS, таблиці маршрутизації, очистити статичні IP підключень;

- перезавантажити NetBIOS.

Вікно утиліти NetAdapter Repair

Live CD як рятувальний круг

І, продовжуючи нашу тему, ми просто не могли пройти повз розповіді про Live CD збірках, призначених для відновлення системи. Спочатку Livе CD позиціонувався як інструмент для виконання адміністративних завдань: підготовки жорсткого диска, оперативного отримання доступу до даних, що зберігаються на дисках, і так далі. Зараз же Live CD нагадують швидше універсальний рятувальний круг для реанімації системи в разі різних падінь, в тому числі і після вірусної атаки. Головна їхня перевага полягає в тому, що всі інструменти зібрані під одним капотом і можуть працювати паралельно. Але є і недолік: щоб завантажитися в Live CD режимі, потрібно перезавантажувати машину, що в деяких випадках для нас неприпустимо.

Всі відомі антивірусні розробники мають безкоштовні завантажувальні диски для відновлення системи. Ми коротенько по ним пробіжимося, але заглиблюватися в деталі не будемо - ми ж домовилися на початку нашого матеріалу, що будемо використовувати тільки ті інструменти, які не є антивірусним ПЗ в чистому вигляді.

Live CD від вендорів антивірусного ПО

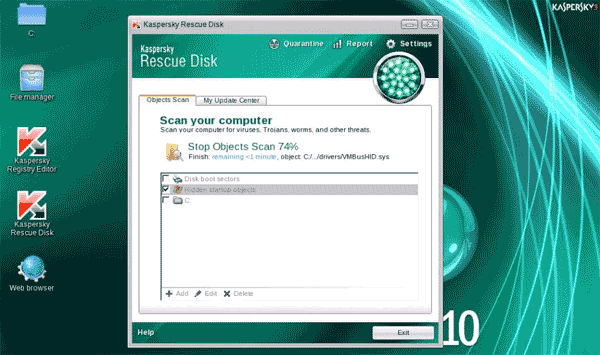

- Kaspersky Rescue Disk - як ти вже зрозумів, це аварійний Live Disk на базі Gentoo Linux від російського вендора «Лабораторія Касперського». Середовище відновлення містить браузер, файловий менеджер, редактор системного реєстру Windows. Крім цього, є можливість оновлення антивірусних баз антивіруса Kaspersky.

Робочий стіл середовища Kaspersky Rescue Disk

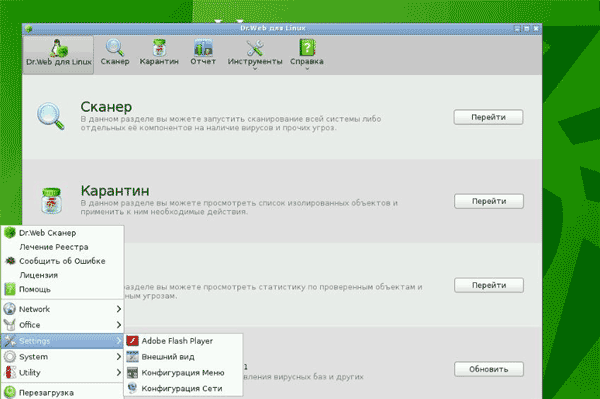

Робочий стіл середовища Kaspersky Rescue Disk - Dr.Web Live CD - Live CD від компанії Dr.Web, побудований на базі Gentoo Linux. У числі інструментарію Dr.Web Live CD - засіб діагностики оперативної пам'яті, утиліта для редагування системного реєстру, оновлення антивірусних баз, доступ до інтернету через браузер Mozilla Firefox, два файлових менеджера і антивірусний засіб (утиліта Dr.Web CureIt!).

Робочий стіл середовища Dr.Web Live CD

Робочий стіл середовища Dr.Web Live CD - Avira Antivir Rescue System -Live CD від німецького виробника. Дас гут! Дозволяє отримати доступ до даних в файловому менеджері, містить редактор реєстру Avira Registry Editor, і пускає тебе в інтернет через Mozilla Firefox. За допомогою вбудованої TeamViewer дозволяє встановлювати віддалене підключення, а за допомогою GParted - перерозподіляти дисковий простір.

Універсальні Live CD збірки

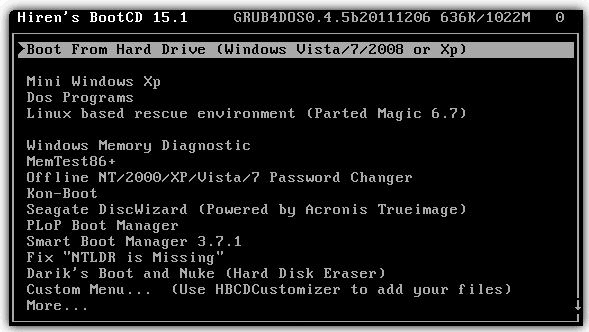

- Hiren's BootCD - це диск, в якому зібрано безліч різних програм, в тому числі і працюючих в режимі DOS. Комплект поставки Hiren's BootCD передбачає не тільки безпосередньо ISO-образ завантажувального диска, але і утиліту для його записи на оптичний диск, а також утиліту HBCDCustomizer для створення образів завантажувальних дисків з призначеним для користувача вмістом.

Меню Hiren's BootCD після завантаження

Меню Hiren's BootCD після завантаження - SystemRescueCd - відома універсальне середовище відновлення, створена на базі дистрибутива Gentoo Linux. Містить інструменти для роботи з жорстким диском - розбивки на розділи, діагностики, збереження і відновлення розділів. Вміє монтувати розділи Windows NTFS для читання і запису. Містить також кошти для настройки мережі, мережевих сервісів, засоби пошуку руткітів і антивірус.

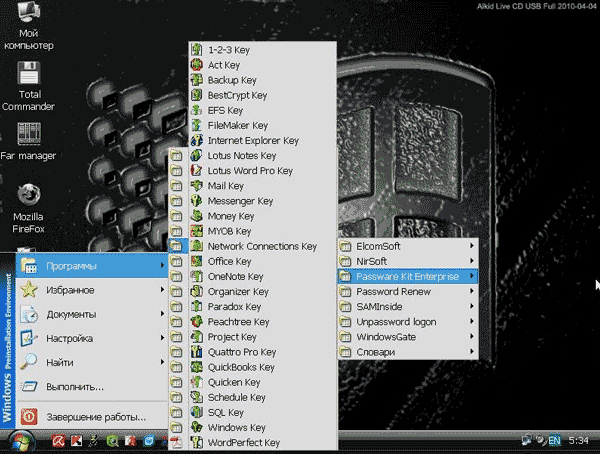

- Alkid Live CD and USB - наворочений і тому універсальний завантажувальний диск для відновлення системи, побудований на базі Windows XP. Працює з будь-яких носіїв - CD, флешок, USB-HDD і інших. Містить набір свіжих антивірусів, утиліт для роботи з дисками і образами, бекапа і підняття системи, відновлення втраченої інформації і паролів, створення нових адміністраторських облікових записів, повернення на точки відкоту і багато чого іншого.

Меню завантажувального диска Alkid Live CD and USB

Меню завантажувального диска Alkid Live CD and USB

Що ж з цим робити?