CNEWS

Забезпечення ІБ в банках і страхових компаніях по всьому світу давно перестало розумітися як затикання чергової "дірки" в інформаційних системах. Настала ера комплексних систем управління безпекою на основі універсальних стандартів, наприклад, ISO 27001, і спеціалізованих галузевих нормативних актів. Секрети і стратегії ІБ фінансового сектора обговорювалися в рамках круглого столу " Інформаційна безпека банків і страхових компаній ", Проведеного CNews Conference.

Впровадження комплексних систем управління ІБ в сучасних умовах стало розглядатися не як "обов'язкова програма", а як вигідні інвестиції. Це підтверджується численними дослідженнями найавторитетніших консалтингових компаній.

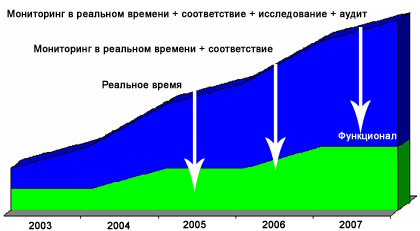

Як видно з даних Deloitte, комплексна система ІБ - чемпіон по ефективності використання при несуттєве підвищення вартості в порівнянні з рішеннями з попередніх фаз еволюції.

Своїм баченням причин такого стану речей для вітчизняного банківського сектора поділився Борис Ськородумов (доцент кафедри "Інформаційна безпека банківських систем" МІФІ, виконавчий директор інституту банківської справи Асоціації Російських банків (АРБ)).

Етапи еволюції засобів захисту інформації

Джерело: Deloitte, 2006

Червоною лінією свого виступу він провів висловлювання гуру в області управління Пітера Ф. Друкера: "менеджмент повинен здійснюватися, насамперед, на підставі постійного, систематичного і цілеспрямованого зниження витрат виробництва".

Зараз ІБ в банках - це частина ризик-менеджменту компанії, іншими словами, елемент бізнес-процесів, як і всі інші. А це означає, що почався перехід від якісної оцінки загроз ІБ до визначення кількісних величин інформаційних ризиків, які входять до складу операційних і актуалізуються з подальшим розвитком ІТ.

Це, в свою чергу, означає, що для вищого менеджменту компанії перестав існувати технічне питання інформаційної безпеки, а з'явився набір ризиків і збитків від них, якими треба керувати з метою мінімізації. Так закінчилася ера ІБ в банках і почалася епоха ризик-менеджменту.

Як показують автори дослідження розвитку ризик-менеджменту, а також вважають творці СТО Банку Росії Іббсе-1.0-2006, ІБ міцно стала компонентом операційних ризиків. А з огляду на можливість трансформації одних видів в інші, то і зовсім ризиків, як таких. А здійснювати комплексне управління ними набагато дешевше, ніж "зоопарком" не зв'язаних між собою технічних і програмних засобів.

Етапи розвитку ризик-менеджменту

Журнал "Банківська огляд", 2007

На думку директора київського центру технічної підтримки "Доктор Веб" Олексія Гребенюка, основною тенденцією світового ринку ІБ стало остаточне усвідомлення компаніями залежно їх бізнесу від рівня захисту інформації. "Поряд зі стабільно високим попитом на засоби захисту від зовнішніх загроз стрімко зростає інтерес до управління безпекою з урахуванням внутрішніх загроз", - вважає він.

В результаті компанія "Доктор Веб" проповідує стратегію "тріади побудови безпечних бізнес-процесів в банку". Першим пунктом стоїть правильний розподіл ролей, відповідних їм прав і повноважень, а також привілеїв, пов'язаних з контрольними функціями.

По-друге, будь-який процес доступу до інформаційного ресурсу регламентується виключно роллю працівника і відповідним їй прав і повноважень.

І, нарешті, контрольні функції щодо виконання чинного регламенту покладаються виключно на фахівців (співробітників підрозділів ІТ та ІБ), які діють в рамках наданих їм прав та привілеїв.

В результаті утворюється наступна методологія - абсолютно кожен бізнес-процес на будь-якому підприємстві, включаючи банки, має складову безпеки, яку не можна ігнорувати.

Але виникає проблема реалізації цього функціоналу та перегляду підходу, коли програмно-технічні заходи ІБ розглядаються як доповнення до існуючих інформаційних процесів.

"Однак особливістю російського банківського світу ІБ є - з одного боку зарегульованість з боку держави, а з іншого - недосконалість законодавства" - каже Михайло Емельянніков, заступник комерційного директора компанії "Інформзахист".

Він нагадав колегам, що з 26 січня 2007 року всі банки і страхові компанії, відповідно до закону "Про персональні дані", стали операторами цих персональних даних. А з 1 січня 2008 року більшість з них повинні були повідомити про це відповідні інстанції. Чому вони це не зробили?

Постанова уряду РФ від 17 листопада 2007 г. N 781 "Про затвердження положення про забезпечення безпеки персональних даних при їх обробці в інформаційних системах персональних даних" визначило, що ФСБ Росії і ФСТЕК повинні в тримісячний термін (з моменту виходу постанови) затвердити в межах своєї компетенції нормативні правові акти і методичні документи, необхідні для виконання вимог, передбачених положенням.

Минуло 17 лютого 2008 року (дата прийняття), потім 25 лютого (день опублікування), але акти і документи, які чекають оператори і постачальники послуг, так і не з'явилися ...

Поки в даній ситуації банки і страхові компанії орієнтується на власне розуміння питання і існуючі норми, наприклад, стандарт ЦБ РФ в області ІБ, відповідати якому дуже важко без впровадження систем моніторингу подій ІБ.

За словами Євгена Дружиніна, провідного системного інженера компанії "Крок", фінансові компанії часто мають дуже складну гетерогенну структуру. Проводити аудит ІБ, як внутрішній, так і зовнішній - досить складне завдання без наявності коштів автоматизованого виявлення і розслідування інцидентів ІБ. При цьому управління ними обов'язково має базуватися на регулюванні їх життєвого циклу: автоматична ідентифікація інцидентів відповідно до результатів кореляції, його оцінка і опис, наявність бази знань по вихідним в нього подіям, можливість його обробки: призначення, контроль виконання дій, збереження результатів реагування, а також ведення бази.

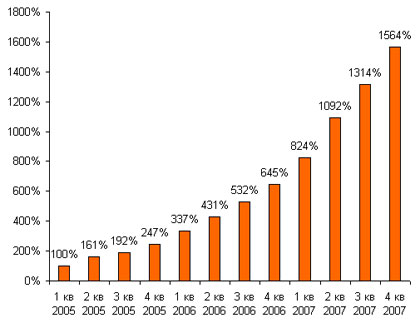

Тенденції в розвитку ринку SEIM

Джерело: "Крок", 2008

Компанія "Крок" пропонує рішення подібних задач на основі єдиної системи моніторингу подій інформаційної безпеки (Security Event and Information Management) і єдиної системи виявлення відповідності корпоративним політикам безпеки і кращим світовим практикам.

За словами представників "Крок", на світовому ринку зараз присутня близько 15 гравців SEIM. У Росії представлені сім. Компанія рекомендує рішення Symantec, Cisco, IBM і netForensics.

"Ще одна особливість вітчизняного фінансового ринку - стрімке зростання кількості філій і представництв на всій величезній території країни. Як результат - непрогнозований зростання витрат на утримання захищених філіальних мереж" - зазначає Артем Кирилов, начальник відділу технічної підтримки продажів компанії "Степ Лоджик".

Найбільш раціональним рішенням бачиться проектування, модернізація і супровід захищених філіальних мереж на основі концепції Managed Security Services (MSS) - керованих сервісів забезпечення ІТ-безпеки ".

Переваги використання MSS

Прямий шлях

OPEX модель *

CAPEX модель **

Витрати на ІТ-персонал:

6 млн руб. / Рік

Витрати на ІТ-персонал:

3 млн руб. / Рік

Витрати на ІТ-персонал:

3 млн руб. / Рік

Збиток від неполадок 3%:

6,7 млн руб. / Рік

Збиток від неполадок 1%:

2,2 млн руб. / Рік

Збиток від неполадок 2%:

3,4 млн руб. / Рік

ризики:

залежність від персоналу

непрозорість ІТ-витрат

Вартість аутсорсингового сервісного контракту:

4,5 млн руб. / Рік

Вартість платформи:

2,2 млн руб. CAPEX

П оддержка:

0,5 млн руб. / Рік

Плюси: професійна підтримка, гарантія експертизи

плюси:

Повне володіння системою

Річні витрати:

12,7 млн руб. / Рік

Річні витрати:

10,7 млн руб. / Рік

витрати:

9,1 млн руб. - 1 рік

6,9 млн руб. - 2 і наступні роки

Примітки:

Розрахунок проводився для компанії такого вигляду: 30 філій, cредняя прибутковість філії - 7,5 млн руб. в рік, 3% від робочого часу філії блоковано через неполадки, ІТ-відділ - 10 осіб.

* OPEX модель часткового або повного професійного аутсорсингу дозволяє розподілити витрати на контроль захищеності і цілісності філіальної мережі по щомісячним прогнозованим сервісним платежах, відповідним необхідним параметрам SLA.

** На основі програмно-апаратних комплексів, що реалізують в собі інфраструктури центру забезпечення ІТ-безпеки на базі MSS (на прикладі UBIqube).

Джерело: "Степ Лоджик", 2008

Дані "Степ Лоджик" показують, що на другому році експлуатації рішення на базі CAPEX моделі вже економічно ефективніше інших варіантів при значному резерві зростання.

Боротьба з інсайдерами в самому розпалі

Ще одне важливе питання для фінансової сфери - боротьба з витоками інформації і діями інсайдерів. Рішенням стурбовані все без винятку банки країни. "Сьогодні це не тільки питання відповідності нормативним актам, а й елемент зміцнення репутації та підвищення довіри клієнтів" - вважає Андрій Бажин, керівник департаменту ІБ "Банк Уралсиб", CISA.

Михайло Емельянніков, заступник комерційного директора НІП "Інформзахист": Особливістю російського банківського світу ІБ є недосконалість законодавства.

За результатами тестування фахівцями банку "Уралсиб" було вибрано DLP-рішення Websense Content Protection Suite. Олександр Михайлов, директор за технологіями Associates Distribution - авторизованого дистриб'ютора Websense в Росії, зазначає, що "для такої великої організації вибір постачальника - досить важка справа. По-перше, через масштаби банку, а, по-друге, через велику кількість різноманітних каналів витоків даних і протоколів, які потрібно контролювати ". Однією з особливостей продукту є можливість його впровадження без організації допуску вендора до конфіденційних даних.

Взаємопов'язаним з IDLP є питання ідентифікації і аутентифікації користувачів. "Багато чого ПО вимагає маси паролів і логінів. Ускладнюється ситуація і необхідністю періодичної зміни цих записів. Результат - персонал записує свої ідентифікаційні дані на папері і зберігає, не піклуючись про їх конфіденційності" - ділиться Андрій Камбар, керівник напрямку Service Delivery компанії "Черус".

Фахівець відзначає, що "не менше 20% облікових записів -" мертві душі ", а лише 62% видаляються безпосередньо після звільнення співробітників. Порожні облікові записи збільшують ризик злому інформаційних систем в 23 рази. Тільки 50% компаній проводять регулярний аудит прав доступу".

Яке рішення можна запропонувати? Один з варіантів - використання продуктів, що підтримують технологію Single Sign-On. Це дозволяє створювати і управляти життєвим циклом пов'язаних між собою персональних даних ідентифікації і аутентифікації для різних додатків.

Крім зручності користувачів, рішення HP Identity Management, що використовується "Черус", дозволяє домогтися і економічної ефективності за рахунок скорочення часу роботи адміністраторів, а також зниження часу очікування персоналом узгодження прав доступу і отримання облікових записів ".

Ніхто не відміняв зовнішніх загроз безпеці

Комплексний підхід дістався і до забезпечення безпеки від зовнішніх загроз. Михайло Кондрашин, керівник центру компетенції Trend Micro в Росії і СНД, зазначає, що "інтернет продовжує залишатися головним постачальником шкідливого ПО. Причому його зростання носить експонентний характер. Особливість сучасного етапу розвитку антивірусної індустрії полягає в тому, що боротися тепер доводиться не з окремими видами загроз, а з багатоступінчатими атаками з використанням найрізноманітнішого арсеналу засобів кіберзлочинців ".

Зростання кількості web-загроз

Джерело: Trend Micro, 2008

Кінцеві вузли користувачів в корпоративній мережі стали рухомою мішенню для хакерів всіх мастей. Тому рішення для боротьби з шкідливим кодом з централізованим управлінням для робочих станцій, ноутбуків і серверів в організаціях стали предметом презентацій і Trend Micro - OfficeScan 8.0, і "Доктор Веб" - Dr.Web Enterprise Suite, і Panda Security.

З яких компонентів складається сучасний комплекс антивірусного захисту? За словами представників іспанського вендора, їх продукт Security for Enterprise реалізований у вигляді набору спеціалізованих модулів, які можуть бути придбані всі разом або окремо, в залежності від потреб клієнта. Графічна інтерпретація представлена нижче.

Багаторівневий захист Panda Security for Enterprise

Джерело: Panda Security, 2008

Хіяс Айдеміров, директор департаменту обчислювальних систем компанії "Стінс Коман" - партнера американської корпорації Finjan, стверджує, що "до кінця 2008 року 75% компаній і підприємств будуть заражені шкідливим кодом, який неможливо виявити традиційними засобами захисту на рівні периметра або вузлів. Причина в тому, що безліч рішень добре захищають тільки від відомих загроз, пропускаючи ще не відомі ".

Крім того, у великих корпораціях встежити за всіма змінами конфігурації мережі і оновленнями для ПО вкрай складно. Як вихід "Стінс Коман" пропонує використання програмно-апаратних комплексів класу UTM. Вони роблять перевірку коду в реальному масштабі часу. Вони не ґрунтуються на вихідному адресі URL, атрибутах сигнатур або репутаційних даних, які міняються щогодини. Блокують шкідливий трафік на рівні шлюзів і не допускають ніякого виконання цього коду на кінцевих пристроях. Існує широка продуктова лінійка цих ПАК: від NG-1100 для середнього та малого часу до NG-8100 - рівня великого підприємства (до 25 тис. Користувачів). Управляються ж ПАК автоматично з центрального вузла.

Представники компанія "Техносерв А / С" ознайомили присутніх на круглому столі з рішеннями щодо захисту від спаму. Ця проблема відома всім - більшість з нас витрачають чимало часу на розбір своїх поштових скриньок, часто підхоплюючи при цьому комп'ютерні віруси. Пропонований ПАК "Barracuda спам-файрвол" здатний контролювати до 15 млн листів на добу при наявності подвійного антивірусного контролю і можливістю роботи з архівами. Виробник гарантує погодинне оновлення правил фільтрації і антивірусів. Маркетингової особливістю є єдина ліцензія на будь-яку кількість користувачів. Spam Firewall 100 призначений для 50 активних користувачів. Старша модель Spam Firewall 900 підтримує до 30 тис користувачів і 250 Гб обсягу карантину.

Агафонов Андрій, начальник відділу впровадження та супроводу POS-терміналів департаменту банківських технологій ГК "Ланит", звернув увагу на ще одну особливість ІБ в банках: "Кожна сучасна фінансова установа має в наявність і банкомати, і POS-термінали та інші віддалені пристрої. Ринок пластикових карт в Росії зростає на 50% щорічно. Все більше використовуються відкриті мережі для передачі платіжних транзакцій. у результаті, за даними ГУБЕП, збитки від шахрайства з пластикових карт перевищують 5 млн доларів в рік ".

Виробники радять боротися з шахраями шляхом використання пристроїв, що підтримує вимоги міжнародних платіжних систем -наприклад SSL 3.0, який заснований на криптографічних алгоритмах 3DES, аутентифікації учасників за методом RSA і підтримують цілісність даних. ЛАНИТ пропонує продукцію від RADWARE і HYPERCOM.

Нова лінійка HYPERCOM 42ХХ

Джерело: "Ланит", 2008

"Хостинг центр РБК" продовжив тему криптографії і запропонував свої послуги в області сертифікаційного центру. Дана компанія здатна надати своїм клієнтам стандартні сертифікати, Wilde Card SGC, сертифікати EV і сертифікати розробника.

Обговорення проблем в області ІБ в фінансовому секторі завершилося аналізом ситуації в області резервного копіювання даних. З відповідною доповіддю виступив Артем Хазов, директор з розвитку Aflex Software - партнера компанії Acronis.

Рішення компанії Acronis складається з ряду компонентів, що дозволяють організаціям відокремлювати свої цифрові активи (ОС, додатки, налаштування, призначені для користувача дані) від використовуваної для їх зберігання системи та апаратної конфігурації. Це досягається шляхом віртуалізації. В результаті корпоративні дані стають доступними тоді і там, де вони потрібні, незалежно від того, коли і де вони були створені.

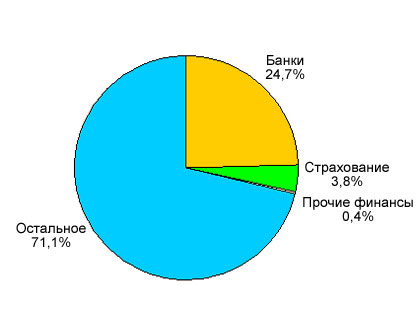

Як Підсумків Дискусії та патенти відзначіті, что фінансові компании віявляють Величезне цікавість до вопросам інформаційної безпеки. Це обумовлено Глибока інтеграцією ІТ та ІБ у всех бізнес-процеси банків и страхових компаний. Чи не дивно, что цею сегмент економіки спожив в 2006 году более 29% всех витрат на інформаційну безпека. Зростання споживання в порівнянні з 2005 роком склав 28%.

Частка витрат на ІБ фінансового сектора до всього ринку ІБ в 2006,%

Джерело: CNews Analytics, 2007

Очевидно, що ера забезпечення інформаційної безпеки в банках і страхових компаніях шляхом впровадження "точкових" або локальних рішень підійшла до кінця. На порядку денному - побудова комплексних масштабованих систем з єдиним центром управління, природно, який відповідає міжнародним стандартам (в тому числі з управління ризиками).

За даними ЦБ РФ, лише 20% всіх завдань по забезпеченню безпеки можуть бути вирішені за допомогою техніки. 80% всіх проблем вирішується організаційними, адміністративними та процедурними засобами.

Частки продуктів ІБ в фінансовому секторі у 2006 р.

Джерело: CNews Analytics, 2007

Внаслідок цього відбувається прийняття того факту, що захист банківської інформації, будучи надзвичайно складним і дорогим процесом, вимагає відпрацьованих методик по її забезпеченню, які негайно перетворюються в один з найбільш значимих активів організації. Це підтверджується розподілом витрат на ІБ в фінансовому секторі в 2006 році.

Страховий бізнес в Росії також активно рухається до прийняття "на озброєння" парадигми комплексної безпеки. Але тут є достатній вплив міжнародного стандарту ISO / IEC 27001: 2005. Це підтверджується сертифікацією компанії "Росно" за цим стандартом і поруч проміжних кроків, зроблених іншими компаніями в цьому напрямку.

Вадим Ференец / CNews

Михайло Башликов: Банкам потрібні ІБ-рішення, що відповідають специфіці бізнесу

На питання CNews відповідав Михайло Башликов, керівник напрямку інформаційної безпеки компанії "Крок" .

CNews: У чому перевага спеціалізованих банківських ІБ-рішень в порівнянні з універсальними?

Михайло Башликов: Інформаційна безпека в банках грає одну з ключових ролей, тому що ймовірність загроз безпосередньо впливає на фінансові показники і може бути виражена в грошовому еквіваленті. Тому, крім універсальних ІБ-продуктів - захисту від спаму, систем фільтрації, антивірусного захисту, контролю цілісності програмних середовищ, в банках застосовуються ІТ-рішення, що відповідають специфіці бізнесу. Їх перевагами є велика функціональність і продуктивність, а також високі вимоги по стійкості від зломів і порушень конфіденційності. Як приклад можна привести системи аутентифікації користувачів за допомогою смарт-карт і комплекси безпеки для банкоматів. Наш досвід показує, що найбільш ефективним є послідовний і комплексний підхід, тому що він дозволяє банкам уникнути фінансових втрат від внутрішніх і зовнішніх загроз, а також мінімізувати витрати на забезпечення ІБ.

CNews: Чи стане закон "Про персональних даних" каталізатором масового встановлення відповідних ІБ-систем в російських банках?

Михайло Башликов: Регламентація політик інформаційної безпеки з боку держави лише скоректує вже наявні стратегії розвитку цього напрямку в фінансовому секторі. Адже навіть коли Центробанк закликав всі банки дотримуватися певних норм при побудові систем інформаційної безпеки, це не стало каталізатором масового встановлення ІБ-систем. Хоча ці стандарти швидше організаційні і не стосуються конкретних засобів, а всього лише визначають підхід і методологію, все-таки вони можуть впливати на конкурентоспроможність банку та його привабливість для інвесторів.

CNews: Які загрози безпеки, на ваш погляд, критичні для банків? Як з ними боротися?

Михайло Башликов: Не секрет, що сьогодні інтернет для багатьох компаній і в тому числі банків є не тільки робочим інструментом, засобом спілкування і взаємодії з партнерами, але і джерелом різних загроз. До числа найбільш частих відносяться вірусні атаки і потоки спаму (спаму). І іноді інсайдерські витоку можуть принести збитку не менше аутсайдерська. Але як і раніше найбільш критичною для банків загрозою є витік конфіденційної інформації. Якісний комплекс захисту, що охоплює всі ці ризики, виключає використання окремого програмно-апаратного рішення. Для створення ефективної системи безпеки потрібно впроваджувати комплексне рішення, що включає в себе не тільки програмно-апаратні рішення (міжмережеві екрани, системи виявлення та запобігання вторгнень і т.д.), але і мати групу грамотних фахівців, здатних аналізувати, проводити моніторинг рівня мережевої безпеки і розумну модернізацію системи, а також оперативно реагувати на інциденти.

Олексій Гребенюк: Вимоги ІБ банківської сфери вельми специфічні

На питання CNews відповідав Олексій Гребенюк, директор Центру технічної підтримки "Доктор Веб" .

CNews: Коли в Росії будуть затребувані СМБ-рішення по ІБ в банках?

Олексій Гребенюк: Насправді багато з таких рішень вже використовуються в невеликих банківських структурах і філіях великих банків. Однак треба розуміти, що ІБ взагалі і ІБ банківської сфери - речі дещо різні і повинні відповідати різним вимогам. Так, наприклад, система банківської безпеки, крім звичайних стандартів, регулюється нормативними документами Банку Росії. Тому відповідні рішення повинні вписуватися в досить складну систему нормативного регулювання банківської діяльності.

CNews: У чому перевага спеціалізованих банківських ІБ-рішень в порівнянні з універсальними?

Олексій Гребенюк: Ці переваги так чи інакше випливають з відповіді на перше питання. Досить складно знайти універсальне рішення, що вписується в складну і делікатну сферу ІБ великого банку. Тому вони досить часто вдаються до створення своїх, унікальних рішень для забезпечення ІБ. Частіше за інших - з "універсальних" - використовують антивірусні рішення і міжмережеві екрани, проте на цьому перелік не обмежується. При цьому загальна тенденція відходу від "коробкових" рішень і переходу до сервісної моделі інформаційної безпеки збережеться.

CNews: Чи стане закон "Про персональних даних" каталізатором масового встановлення відповідних ІБ-систем в російських банках?

Олексій Гребенюк: Існуюча сьогодні нормативна база говорить саме про це - персональні дані повинні захищатися і захищатися сертифікованими засобами. Ще не до кінця зрозумілі деякі аспекти процедур сертифікації, але це, гадаю, вирішиться найближчим часом.

CNews: Які загрози безпеки, на ваш погляд, критичні для банків? Як з ними боротися?

Олексій Гребенюк: Основний тягар загроз вже давно перемістилася в область боротьби з інсайдерами. На жаль, в деякій мірі зростання числа комп'ютерних злочинів пов'язаний з правопорушеннями або зловживаннями саме співробітників банку. Рішення потрібно шукати на стику продуманих організаційних заходів та програмно-технічних засобів. Нерідко в цій боротьбі допомагають нетрадиційні методи, які дозволяють здійснювати моніторинг дій порушника.

Михайло Кондрашин: Банки активно використовують мобільні пристрої для автоматизації бізнес-процесів

Своїм експертною думкою з CNews поділився керівник центру компетенцій Trend Micro в Росії і СНД Михайло Кондрашин.

Для компаній фінансового сектора дуже важливим є захист кінцевих обчислювальних вузлів, так як саме банки і страхові компанії все більш активно використовують мобільні пристрої для автоматизації своїх бізнес-процесів. При цьому під мобільними пристроями можна розуміти як портативні комп'ютери, так і смартфони, які до появи Trend Micro Mobile Security можна було комплексно захистити тільки продуктами для особистого користування.

Персональні рішення неприпустимі в корпоративній мережі, оскільки вони не дозволяють забезпечити віддалені налаштування і застосування політик. Їх впровадження ускладнюється ще й тим, що вони повинні отримувати оновлення незалежно від підключення до корпоративної мережі - тобто потрібно виділити спеціальний сервер, з якого будуть завантажуватися поновлення при роботі поза мережею.

Швидше за все, що зазначені складнощі не будуть стримувати використання смартфонів в компаніях фінансового сектора, так як витрати на захист (антивірус, міжмережевий екран, шифрування) все-таки не настільки високі, наскільки виграшно використання мобільних пристроїв для автоматизації та підвищення зручності роботи співробітників.

Юлій Демурджян: В ІБ немає панацеї, яка допомогла б вирішити всі і відразу

На питання CNews відповів Юлій Демурджян, глава представництва компанії Radware в РФ і СНД.

CNews: Коли в Росії будуть затребувані СМБ-рішення по ІБ в банках?

Юлій Демурджян: СМБ-рішення, як і будь-яка інша технологія ІБ, є тільки лише інструментом, існування і використання якого має бути обумовлено чітко вибудуваної політикою ІБ. Політики, стосовно до даного сегменту, повинні визначати різні аспекти захисту інформації та забезпечення конфіденційності даних банку і його клієнтів, підтримувати відповідність законодавству, а також вимогам різних стандартів, як, наприклад, ЦБ або BASEL II.

При розвитку філіальної мережі банків СМБ-рішення в області ІБ відіграють велику роль не тільки в забезпеченні захисту периметра, але і в ролі ланки, що зв'язує філії з центральним офісом і дата-центром банку за допомогою технологій VPN. На ринку РФ представлені кілька виробників т.зв. UTM-пристроїв (Unified Threat Management), які дозволяють найбільш ефективно забезпечити захист периметра, надати сервіси anti-X (anti-spam, anti-virus, і т.д.). Дані рішення користуються популярністю вже сьогодні, і темпи їх впровадження будуть зростати в міру реалізації банками необхідності відповідно стандартам і в той же час знизити капіталовкладення в інфраструктуру філій, а також оптимізувати операційні витрати.

CNews: Які загрози безпеки, на ваш погляд, критичні для банків? Як з ними боротися?

Юлій Демурджян: Проблеми ІБ в банках зачіпають відразу кілька аспектів. Звичайно ж, захист даних банку і його клієнтів, збереження цілісності та конфіденційності інформації є дуже важливими завданнями, яким доводиться приділяти увагу. Контроль над витоками інформації, т.зв. проблема інсайдерів - це джерело головного болю для багатьох керівників відділів ІБ. Збереження конкурентоспроможності банку багато в чому залежить від певних напрацювань, ноу-хау яких зберігається в секреті від конкурентів.

У РФ нечасто публікується інформація про проблеми в області ІБ, але на прикладі західних банків можна припускати можливі наслідки тих чи інших ситуацій в нашій країні. Один з яскравих прикладів - триває скандал з продажем інсайдером одного з банків Люксембургу розвідці Німеччині бази даних клієнтів, з самими негативними наслідками для банку, його засновників, не кажучи про клієнтів, які будуть або можуть бути звинувачені в своїх країнах в ухилянні від оподаткування.

Під час обговорення завдань ІБ стає очевидним, що захист має бути ефективною, і в той же час не впливати на бізнес-процеси організації і продуктивність, на доступність необхідної інформації там і тоді, коли це необхідно, інакше через якийсь час захищати буде нічого. Політики ІБ і системи, що допомагають їх здійснювати і підтримувати, повинні бути взаємопов'язані. Крім того, вони повинні бути досить гнучкими, щоб вчасно і ефективно реагувати на зміни, наприклад, в бізнес-процесах, системах, або ж поява нових типів загроз інформаційній безпеці. Частина цих систем може мати певний рівень "інтелекту", реагувати на загрози або події автоматично. У свою чергу, існують комплекси, які відстежують певні події в режимі реального часу і таким чином здатні запобігти деякі небажані дії, особливо в області боротьби з інсайдерами. Але немає панацеї, яка допомогла б вирішити всі і відразу. Завдання керівників відділів ІБ банків - це максимально ефективно захищати довірену їм інфраструктуру в рамках виділених бюджетів, розмір яких часто залежить від розуміння керівництвом організації потенційних проблем, до яких можуть привести ті чи інші збої у функціонуванні систем і процесів ІБ.

На жаль, не всі банки на сьогоднішній день серйозно ставляться до проблем ІБ. Періодично ми чуємо коментарі, що якщо вартість впровадження конкретного рішення ІБ перевищує суму потенційного штрафу, то немає сенсу використовувати технології, так як така ідея просто не пройде через Рада директорів . І, як говорить приказка, поки грім не вдарить ...

Чому вони це не зробили?Яке рішення можна запропонувати?

З яких компонентів складається сучасний комплекс антивірусного захисту?

CNews: У чому перевага спеціалізованих банківських ІБ-рішень в порівнянні з універсальними?

CNews: Чи стане закон "Про персональних даних" каталізатором масового встановлення відповідних ІБ-систем в російських банках?

CNews: Які загрози безпеки, на ваш погляд, критичні для банків?

Як з ними боротися?

CNews: Коли в Росії будуть затребувані СМБ-рішення по ІБ в банках?

CNews: У чому перевага спеціалізованих банківських ІБ-рішень в порівнянні з універсальними?

CNews: Чи стане закон "Про персональних даних" каталізатором масового встановлення відповідних ІБ-систем в російських банках?