- Вступ Однією з найбільш істотних проблем, пов'язаних із забезпеченням безпеки в організації є паролі...

- логічне вгадування

- Перебір паролів по словнику

- Метод грубої сили

- Використання людського фактора

- Створення складних паролів

- Як створити сам пароль

- висновок

Вступ

Однією з найбільш істотних проблем, пов'язаних із забезпеченням безпеки в організації є паролі до облікових записів важливих користувачів. Навіть якщо ви ретельно сплануєте і налаштуєте параметри безпеки групової політики, включаючи настройки брандмауера в режимі підвищеної безпеки, розгорнете антивірусне програмне забезпечення і будете підтримувати в оновленому стані систему і антивірусне ПЗ, налаштуєте політики IPSec, розгорнете сервера захисту доступу до мережі, а у облікових записів ваших користувачів будуть недостатньо складні паролі, безпеку всієї вашої компанії може бути під загрозою.

Зрозуміло, ви можете, і навіть повинні, за допомогою групової політики задати обмеження по створенню складних паролів, встановити інтервал для блокування облікового запису в разі неправильного введення пароля, а також налаштувати політики аудиту для аналізу невдалих спроб входу в систему. Але навіть паролі, які операційна система буде вважати складними (тобто довжина пароля буде перевищувати певну кількість символів, пароль буде містити символи верхнього, нижнього регістра, а також цифри), можуть насправді виявитися уразливими і простими для зловмисників, які будуть їх зламувати . Саме цей етап забезпечення безпеки вашої компанії може виявитися для вас найбільш складним, так як тут ваша участь грає лише посередню роль, а будь-який халатне ставлення з боку ваших користувачів може летально позначитися на інфраструктурі всієї компанії. Іншими словами, в цьому випадку вам потрібно постаратися змусити ваших же користувачів створювати безпечні паролі, запам'ятовувати їх, періодично ці паролі міняти, а також тримати ці паролі при собі, що, по суті, може виявитися набагато складніше, ніж спланувати інфраструктуру організації, а також розгорнути і підтримувати в робочому стані сервера з відповідними серверними ролями.

У цій статті я трохи розповім про те з яких причин які паролі можна створювати, а також як саме потрібно створювати паролі для своїх облікових записів. Розглянемо все по прядку.

Методи злому паролів

До одного з найбільш поширених методів атаки на будь-яку інфраструктуру можна віднести злом паролів користувачів, які проходять перевірку автентичності для того щоб можна було отримати доступ до внутрішньої мережі організації. Відповідно, якщо зловмисник отримає доступ до облікового запису користувача, у нього буде можливість достукатися до будь-яких внутрішніх документів компанії та до іншої захищеної інформації. Крім облікових записів користувачів для доступу до внутрішньої мережі організації, також часто зловмисники намагаються зламувати акаунти електронної пошти, соціальних мереж, блогів та іншого. Тому користувачам слід пояснити, що не можна для всіх своїх облікових записів використовувати однаковий пароль, а вже тим більше простий пароль.

В принципі, існує багато методів злому паролів, але в цій статті будуть коротко розглянуті лише основні методи, які найбільш поширені в наш час. До цих методів можна віднести логічне вгадування, перебір паролів по словнику, метод грубої сили (або повний перебір), а також найсерйозніший метод - використання людського фактора.

логічне вгадування

Цей метод є найпростішим, і починають зазвичай саме з логічного вгадування пароля. Наприклад, зловмисник може спробувати вгадати пароль ваших користувачів, знаючи ім'я, прізвище вашого користувача і, скажімо, його рік народження. Наприклад, якщо користувач створить пароль типу «Прізвище + рік народження» або логін, вказаний в зворотному порядку, можна особливо не хвилюватися, такий пароль буде зламаний через кілька хвилин.

Перебір паролів по словнику

Так як багато користувачів як паролі люблять вказувати до будь-якої свого облікового запису одне слово, будь то назва вулкана в Ісландії або ім'я улюбленого кролика і, максимум, додавати до такого паролю одну цифру, зловмисники можуть зламати такий пароль, використовуючи заздалегідь відібрані паролі , які завантажуються зі спеціальних словників. У такі словники зазвичай включаються слова з різних мов, які можуть використовувати недосвідчені або байдужі до своєї безпеки користувачі. Підбір пароля, використовуючи даний метод, як правило, не займає багато часу і зловмисник зможе отримати доступ до даних ваших користувачів буквально через кілька годин. А так як подібних словників в просторах Інтернету дуже багато, слід відразу пояснювати користувачам, що їм не слід використовувати такі паролі, так як постраждати може не тільки їх обліковий запис в соціальній мережі, а й вся інфраструктура підприємства.

Ще одним методом, пов'язаним з перебором по словнику, називається перебір по таблиці хешировать паролів. Цей метод використовується тоді, коли зловмисник зміг визначити хеші паролів і йому залишається лише знайти в базі даних пароль, який буде повністю відповідати даним хешу.

Метод грубої сили

Метод грубої сили (brute force) або повний (прямий) перебір відрізняється від попереднього методу тим, що при підборі пароля використовується не певний словник, згідно з яким можна підібрати простий пароль, а велика кількість будь-яких можливих комбінацій. У цьому випадку, як ви розумієте, все залежить лише від складності пароля і кількості символів. Думаю, багато хто з вас бачили таку таблицю, виходячи з якої, можна приблизно оцінити складність створюваних паролів, якщо врахувати що в паролі будуть тільки лише літери одного регістра з цифрами і швидкість перебору складає 100000 паролів за одну секунду:

кількість знаків

кількість варіантів

час перебору

1

36

менше секунди

2

1296

менше секунди

3

46 656

менше секунди

4

1 679 616

17 секунд

5

60 466 176

10 хвилин

6

2 176 782 336

6:00

7

78 364 164 096

9 днів

8

2,821 109 9? 1012

11 місяців

9

1,015 599 5? 1014

32 роки

10

3,656 158 4? 1015

1 162 року

11

1,316 217 0? 1017

41 823 року

12

4,738 381 3? 1018

1 505 615 років

Відповідно, більш-менш стійким паролем можна вважати пароль, довжина якого буде складатися не менше ніж з восьми символів. Так як під час написання цієї статті, основним завданням стояло розгляд методів створення стійких паролів, в ній не будуть розглядатися кошти реалізації перебору паролів методом грубої сили.

Використання людського фактора

Незважаючи на те, що при використанні людського фактора не застосовується яка-небудь технологія, цей метод в більшості випадків вважається найдієвішим і іноді навіть найшвидшим, так як в цьому випадку зловмисники отримують паролі незаконним шляхом від самих користувачів, причому, останні про це можуть навіть не підозрювати. Перш за все, при використанні цього методу отримання призначених для користувача паролів зловмисник зазвичай дізнається імена співробітників організації, які він може, як знати спочатку, так і знайти на тому ж, скажімо, веб-сайті компанії, а вже після цього, згідно продуманому заздалегідь сценарієм зловмисник може отримати від користувачів практично будь-які дані. Методів отримання призначених для користувача паролів, використовуючи людський фактор, дуже багато. Коротенько розглянемо основні способи:

· Фішинг. Є досить поширеним методом отримання від користувачів необхідною інформацією. Сам термін фішинг (phishing) походить від англійського слова fishing, що перекладається як рибна ловля і являє собою вид шахрайства, основним завданням якого є отримання доступу до конфіденційних даних користувачів. Сама атака відбувається наступним чином: користувачеві на поштову скриньку приходить лист, скажімо, від банку, де користувачеві пропонують, перейшовши за наданою посиланням, з метою забезпечення безпеки змінити на сайті свій пароль. Насправді, таке посилання веде на сайт хакера зі сторінкою, яка дуже схожа на сторінку банку і при спробі зміни свого пароля, пароль буде відправлений зловмисникові;

· Зараження комп'ютерів засобами троянських коней. Як ви знаєте, троянським конем називається шкідлива програма, яка поширюється зловмисниками, за допомогою якої він може отримати доступ даними, в залежності від того, яку він поставив перед собою завдання. У свою чергу, призначені для користувача паролі не є винятками;

· Кви про кво. Даний метод пішов від латинського виразу qui pro quo (одне замість іншого), що також означає непорозуміння, що виникло в результаті того, що одна особа, річ або поняття прийнято за інше. У випадку з розкраданням паролів, цей спосіб має на увазі дзвінок зловмисників в компанію. Зловмисник може представитися технічним фахівцем і дізнатися про вразливості, які можуть бути в організації і скористатися ними. Або ж просто дізнатися пароль користувача по телефону;

· Претекстінг. Цей спосіб найпростіший. За великим рахунком, використовуючи даний метод розкрадання пароля, зловмисник, може бути навіть, в якійсь мірі, далекий від хікінга, так як в даному випадку, виконуються дії, відпрацьовані за заздалегідь складеним претексту або, простіше кажучи, сценарієм. Він може почати спілкуватися з користувачем на якомусь веб-сайті, засобами листування по електронній пошті, UIM-мессенджерам і т.д. З цілком зрозумілих причин, даний метод може зайняти значно більше часу, ніж всі зазначені раніше, але, тим не менш, він теж затребуваний.

Найпростіший спосіб розкрадання пароля зображений на наступній ілюстрації:

Створення складних паролів

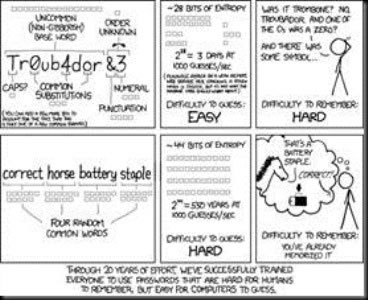

Швидше за все, ви все бачили наступну картинку.

Тут досить-таки в простій і жартівливій формі намальовано, які паролі можна створювати і як з такими паролями будуть взаємодіяти ваші користувачі. Якщо чесно, то з методом, який вказаний на зображенні можна не погодитися, так як другий пароль може бути швидше зламаний, ніж перший, хоч на це і піде у зловмисника якийсь час.

Перш за все, як я вже говорив на початку статті, в будь-якому випадку вам потрібно налаштовувати обмеження по створенню складних паролів за допомогою групової політики, причому, прив'язувати такі політики слід не для якогось конкретного підрозділу, а для всього домену. Зрозуміло, налаштувавши політики безпеки, ви уникнете створення паролів типу «123456» або «qwerty», які так люблять вказувати користувачі, призначені для користувача паролі можуть бути однаково уразливими для хакерів.

Наприклад, якщо у вас у відділі продажів є користувач Володимир, який народився 9-го числа якогось місяця, його паролем цілком може бути щось на зразок «Vladimir9». Як бачите, довжина такого пароля дев'ять символів, що, швидше за все, буде перевищувати встановлену засобами групової політики довжину пароля. Крім цього, в даному паролі є букви з різного регістра (ну негоже адже, своє ім'я вказувати з маленької літери) і в даному паролі є цифри (в зазначеному випадку, день народження користувача). Відповідно, пароль буде задовольняти вимогам, зазначеним за допомогою групової політики, але зламати його можна буквально в лічені секунди.

Вам потрібно постаратися переконати своїх користувачів створювати для будь-яких своїх облікових записів складні паролі, створювати різні паролі для кожного облікового запису, а також зберігати свої паролі у себе в пам'яті. Останні два моменти є найбільш складними, так як більшість користувачів звикло мати один пароль для свого облікового запису в Active Directory, а також, добре, якщо так, мати один пароль на поштові скриньки, соціальні мережі, трекреи, форуми і так далі. Якщо ви все таки змусили своїх користувачів створити складний пароль, зверніть увагу на те, що багато хто любить записувати його на папірці і клеїти до свого монітору, на клавіатуру і т.п., що є неприпустимим, так як це вже паролем назвати складно.

Як створити сам пароль

Бажано, щоб пароль користувача був не менше ніж з 8 символів, причому, щоб в паролі в довільному порядку були написані літери латиницею в різних регістрах, пароль містив цифри і, щоб там ще були спеціальні символи. Якщо пароль створюється для облікового запису, яка буде виконувати вхід на сервер, то бажано створювати паролі, довжина яких перевищуватиме 12 символів. У більшості випадків, користувачі рідко заморочуються придумуванням таких паролів. Тому, вам потрібно буде або замість них придумувати паролі, що вкрай незручно, тому що якщо у вас 20 користувачів, це займе якийсь час, але ви з цим справитеся, але якщо у вас більше 100 користувачів, то на таке безглузде заняття піде цілий день. А їх ще треба періодично міняти, тому що жоден пароль не може бути досконалим.

Тому ви можете або направляти користувачів на сайти з генераторами паролів, наприклад, на сайт http://genpas.narod.ru або на сайти з подібним функціоналом. Таких сайтів насправді дуже багато. Також ви можете на своєму внутрішньому веб-сервері написати сторінку, яка буде надавати такий же функціонал, що теж навряд чи займе багато часу, навіть якщо у вас немає навичок в веб-програмуванні. А про наявність такої сторінки на сайті ви можете повідомити користувачів, скажімо, за допомогою офіційної розсилки. Відповідно, вашим користувачам не потрібно буде витрачати час на те, щоб придумати складний пароль, а залишиться лише його запам'ятати.

Також ви можете розповісти своїм користувачам про простих сценаріях, що дозволяють створити складний, але легко запам'ятовується. Різних цікавих сценаріїв можна придумати сотні. Розглянемо кілька таких сценаріїв.

1. Візьміть два російських слова - дієслово і іменник. Наприклад, слова «готувати» та «свічник». Додайте довільне число, яке буде розділене на дві частини, наприклад, рік народження улюбленого письменника, скажімо, 1966, а також візьміть будь-який спеціальний символ, нехай буде, наприклад, знак питання. Тепер запишіть все, що знайшли раніше в наступному порядку: перше слово з великої літери, перші дві цифри з року народження, знак питання, друге слово з великої літери і останні дві цифри. Має вийти щось в цьому роді: «Готовіть19? Подсвечнік66». тепер наберемо отриманий пароль на англійській розкладці. В результаті, у вашого користувача буде наступний пароль: «Ujnjdbnm19? Gjlcdtxybr66». В такому паролі вийшло 23 знака, причому, підібрати його методом перебору по словнику нереально, а використовуючи метод грубої сили у зловмисника піде, м'яко кажучи, не один місяць.

2. Візьміть будь-яку скоромовку, наприклад, «В надрах тундри видри в гетрах тирять в відра ядра кедрів» і візьміть дату народження двоюрідної тітки користувача, скажімо, 29 жовтня 1957. Тепер запишіть кожну першу букву кожного слова англійською мовою, причому, запишіть кожну другу букву в верхньому регістрі і між деякими словами проставляйте по одній цифрі, а в кінці пароля поставте знак оклику. Має вийти наступне: «vN2tV9vG10tV19vY57k! ». Знову ж, такий пароль підібрати буде дуже складно.

3. Візьміть будь-який рядок найулюбленішого вірша, наприклад, «Недарма пам'ятає вся Росія про день Бородіна!» І запишіть по дві букви з кожного слова на англійській розкладці, причому, для кожного нового слова вкажіть букву в верхньому регістрі. В кінці можете поставити день свого народження. Наприклад, в даному випадку повинно вийти наступне: «YtGjDcHjGhLt <j! 24». отриманий ще один складний пароль.

4. Візьміть складне слово, яке ви пам'ятаєте, але щоб це слово не часто використовувалося в розмовній мові. Наприклад, візьмемо слово, яке соромно не знати, а саме назва вулкана, який вивергався в Ісландії в 2010 році, а саме: Ейяфьядлайекюдль. В цьому слові 16 літер, тому вставимо після 8-ї букви рік події, тобто 2010 і напишемо все слова, як і в попередніх прикладах на англійській розкладці. Отримаємо наступний складний пароль: «" qzamzlk2010fq`r.lkm ».

Різних цікавих сценаріїв можна ще придумати дуже багато. Найголовніше те, що такі паролі не складно запам'ятати і вони вважаються складними.

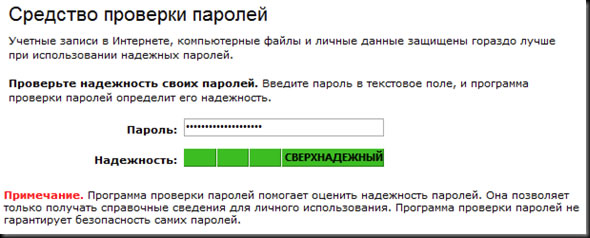

Перевірити складність створеного пароля можна багатьма способами. Наприклад, у компанії Microsoft є засіб перевірки паролів, яке дозволить вам дізнатися, наскільки надійним вийшов згенерований вами пароль. Для цього перейдіть на сторінку засоби перевірки паролів і в відповідному текстовому полі введіть свій пароль. Ви відразу отримаєте повідомлення, в якому буде вказано тип складності вашого пароля. Приклад цього кошти показаний на наступній ілюстрації:

висновок

У цій статті було розказано про методи злому призначених для користувача паролів, а також про те, як можна створити складний для злому пароль, але який буде досить простим для запам'ятовування. Я сподіваюся, що за допомогою зазначених у цій статті чотирьох простих прикладів у вас вийде навчити своїх користувачів стежити за збереженням своїх даних і створювати складні паролі. А які сценарії для генерування складних паролів застосовуєте Ви?

Має вийти щось в цьому роді: «Готовіть19?А які сценарії для генерування складних паролів застосовуєте Ви?